Gli strumenti di blocco RFID sostengono di prevenire i furti in modalità wireless. Puoi trovarli sotto forma di portafoglio, borsa o custodia del telefono, ma la funzione è sempre la stessa: impedire ai ladri di rubare i tuoi dati quando si avvicinano ai tuoi dispositivi su cui hai attivato la tecnologia RFID.

Sembra allettante, ma quanto sono efficaci questi strumenti? E soprattutto, sono davvero necessari? Rispondere a queste domande ti aiuterà anche a capire come funziona la tecnologia RFID, cosa fanno questi strumenti di blocco e se esistono metodi più efficaci per proteggere i tuoi dati. Ne parliamo in questo post. Buona lettura!

RFID: cos’è e perché viene utilizzato?

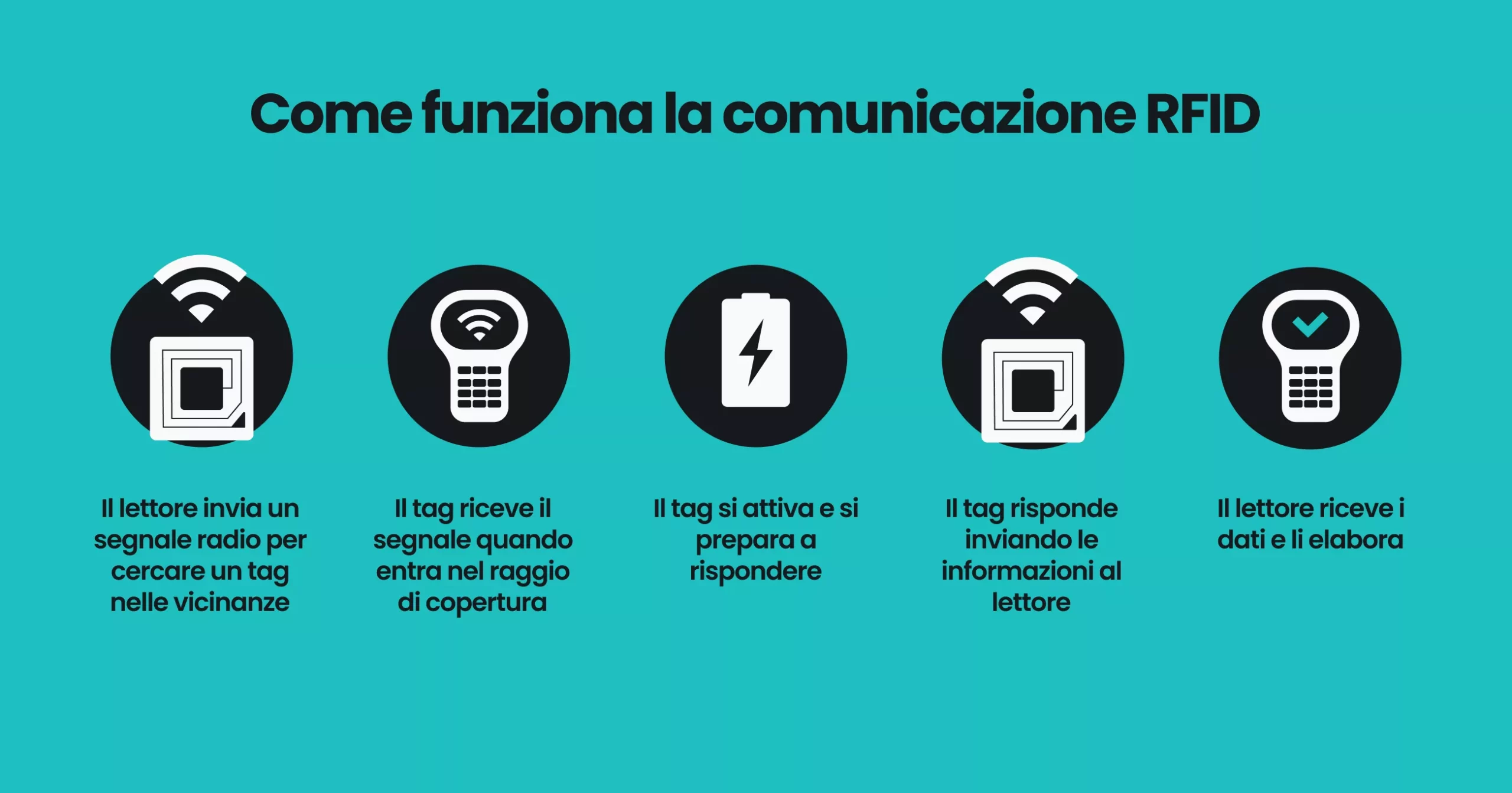

RFID (Radio Frequency Identification) è una tecnologia wireless che utilizza le onde radio per identificare e tracciare i tag attaccati agli oggetti. A giudicare dal suo nome un po’ altisonante potrebbe sembrare complicata, ma in realtà funziona in un modo molto semplice. Di fatto, non è altro che un metodo di comunicazione tra due componenti principali: un lettore (chiamato anche interrogatore) e un tag (noto anche come transponder).

Un tag è un chip o una piccola etichetta attaccata all’oggetto. Al suo interno c’è un microchip che memorizza dati (come un identificatore univoco o i dettagli del prodotto), un’antenna per trasmettere e ricevere segnali e a volte un alimentatore incorporato.

Il lettore, invece, è un dispositivo che invia e riceve i segnali radio dai tag che si trovano nel suo raggio di copertura. Il lettore può attivare i tag nelle vicinanze, raccoglierne i dati e inviarli a un database o a un sistema connesso. Spesso i lettori vengono integrati in sistemi come terminali di pagamento, controlli di sicurezza e perfino scanner portatili.

Vediamo come funziona un tipico scambio di informazioni attraverso la tecnologia RFID:

A differenza dei codici a barre, il lettore RFID non deve “vedere” direttamente l’oggetto per funzionare. È possibile rilevare i tag anche se sono incorporati negli oggetti, nascosti all’interno di confezioni, infilati nel portafogli o celati dietro una superficie.

È per questo che la tecnologia RFID viene utilizzata per una vasta gamma di applicazioni, dall’antitaccheggio nei negozi al monitoraggio dei farmaci, fino alla gestione dei pallet e alla riscossione dei pedaggi. A parte questi casi di utilizzo su larga scala, la tecnologia RFID è presente anche in oggetti di uso quotidiano, come:

- Carte di credito e bancomat per i pagamenti senza contatto

- Badge e portachiavi elettronici che aprono porte o cancelli

- Passaporti con dati personali e biometrici

- Tessere dei trasporti che registrano viaggi e tariffe

- Patenti di guida e carte di identità per il riconoscimento immediato

Comoda e veloce, la tecnologia RFID semplifica molte operazioni, ma questa praticità ha un prezzo: può anche essere usata in modo improprio. Un esempio è lo skimming RFID, ovvero la clonazione dei dati contenuti nei chip RFID.

Come funziona lo skimming RFID?

Lo skimming RFID è una forma di furto digitale con cui un criminale utilizza di nascosto uno scanner per rubare in modalità wireless i dati da oggetti dotati di tecnologia RFID. Viene anche chiamato “borseggio digitale”, perché il ladro non ha bisogno di toccarti né di sottrarti fisicamente nulla: gli basta avvicinarsi abbastanza da captare il segnale e intercettare i dati.

Qualsiasi dispositivo RFID può essere preso di mira da questa tecnica, ma quelli che preoccupano di più sono i dispositivi legati all’identità, all’accesso o al denaro, come le carte di credito o i bancomat contactless, i badge aziendali e il passaporto. A seconda di ciò che porti con te, ecco cosa potrebbe rubarti un criminale con uno skimmer:

|

Carta per pagamenti senza contatto

Il numero della carta, la data di scadenza e a volte anche il nome del titolare della carta. Il PIN e il CVV non sono a rischio. |

Passaporto elettronico

Dati personali di base memorizzati nel chip, come nome, data di nascita e numero di passaporto, se le misure di sicurezza vengono aggirate. |

Badge aziendale/scheda di accesso

Identificatore o codice univoco che apre porte o consente di entrare in aree ad accesso limitato. |

|

Tessera dei trasporti

Il numero della carta e in alcuni casi la cronologia delle corse, a seconda del sistema. |

Chiave elettronica della camera d’albergo

Codici di accesso temporaneo per la stanza e talvolta per le zone comuni, come la palestra. |

Telepass

Identificatore del veicolo o del conto su cui vengono addebitati i pedaggi. |

Messa così, la situazione può fare paura, ma il fatto che i dati RFID possano essere intercettati non significa che accada spesso.

È vero, in teoria lo skimming RFID è possibile, e i lettori inoltre sono economici, portatili e facili da reperire. Ma in realtà, questo tipo di attacchi è molto meno comune di quanto si pensi. I casi confermati sono così rari che non ci sono praticamente dati su cui basarsi. E poi non basta semplicemente passare accanto a una persona per rubarle i dati. Vediamo perché:

|

Corta distanza

|

La maggior parte degli oggetti con tecnologia RFID funziona solo quando il lettore si trova a pochi centimetri di distanza. Un ladro dovrebbe avvicinarsi così tanto che te ne accorgeresti e rischierebbe di essere ripreso da una telecamera.

|

|

Sicurezza integrata

|

Molti dispositivi RFID dispongono di sistemi di protezione incorporati. Ad esempio, le carte di pagamento utilizzano i codici monouso, mentre i passaporti elettronici utilizzano sistemi di crittografia, BAC (Basic Access Control) e schermature fisiche.

|

|

Interferenze del segnale

|

Gli oggetti impilati, raggruppati o in movimento, come il contenuto della borsa quando cammini, sono molto più difficili da scansionare. Tutto quel movimento e i segnali sovrapposti tendono a confondere il lettore.

|

|

Brevi periodi di attivazione

|

Alcuni chip RFID restano attivi solo per brevi periodi o quando vengono attivati intenzionalmente, e non trasmettono continuamente le tue informazioni. Questa breve finestra temporale fa sì che sia molto difficile eseguire un attacco di skimming al volo.

|

|

Dati incompleti

|

Anche se un criminale riesce a intercettare dei dati, di solito ottiene solo informazioni parziali. Mancano quasi sempre elementi critici come PIN, CVV, password o codici di verifica, per cui è difficile sfruttare i dati rubati.

|

|

Esistono metodi più semplici

|

Il blocco RFID è davvero necessario?

Visto quanto è improbabile un attacco di skimming RFID, è lecito chiedersi se valga davvero la pena preoccuparsene. La risposta è che dipende dalla situazione: bisogna vedere quali dispositivi RFID porti con te, dove li usi e quanto sei prudente.

Prima di decidere, vediamo insieme i pro e i contro del blocco RFID:

|

Pro

|

Contro

|

|

Protezione costante

Non richiede alcuna configurazione o intervento: funziona in modo silenzioso e continuo in background. |

Rischio reale molto basso

Se nessuno sta cercando di clonarti la carta, in pratica non c’è nulla da bloccare. |

|

Minimo sforzo richiesto

Una volta attivato, non devi fare nient’altro. |

Potrebbe essere superfluo

Molti dispositivi RFID dispongono già di protezioni integrate, come la crittografia o l’accesso a tempo limitato. |

|

Riduce le scansioni accidentali

Ti aiuta a controllare cosa viene letto e quando, evitando tocchi involontari o confusione se porti con te più dispositivi RFID. |

Può creare un falso senso di sicurezza

Alcune persone potrebbero pensare che offra protezione contro ogni tipo di minaccia digitale, mentre in realtà ti difende solo da un rischio molto specifico. |

|

Livello extra di privacy

Blocca le scansioni passive o non autorizzate che potrebbero avvenire a tua insaputa, anche se il rischio reale è minimo. |

Minore praticità

Può ostacolare l’uso rapido di funzioni contactless, come il pagamento con un tocco, i badge di accesso o le tessere dei trasporti. |

La protezione RFID potrebbe esserti utile se:

- Viaggi spesso, hai un passaporto elettronico con RFID e vuoi maggiore sicurezza in aeroporto o ai controlli di frontiera.

- Hai già avuto o hai paura di avere problemi con clonazioni, accessi non autorizzati o furti di identità e desideri una protezione aggiuntiva.

- Stai già pensando di acquistare un portafoglio nuovo.

- Usi ogni giorno varie carte contactless.

- Trascorri molto tempo in luoghi affollati, come mezzi pubblici o coworking, dove il contatto ravvicinato è frequente.

Per la maggior parte delle persone, invece, il blocco RFID non è indispensabile. A volte può sembrare più importante di quanto non sia davvero, a causa di confusione o notizie poco accurate. Facciamo quindi un po’ di chiarezza sui falsi miti e sulle convinzioni più diffuse.

Convinzione n. 1: un criminale può svuotarti il conto semplicemente passandoti accanto con uno scanner

Falso. Attraverso lo skimming è possibile acquisire il numero della carta, ma non il PIN né il codice CVV, ed entrambi sono necessari per completare le transazioni.

Convinzione n. 2: lo skimming RFID è una minaccia diffusa

Falso. In realtà è molto rara e i casi documentati sono pochissimi. La maggior parte dei criminali preferisce metodi più semplici e redditizi, come il phishing, i malware o le violazioni dei dati.

Convinzione n. 3: tutte le carte sono dotate di RFID

Falso. Solo le carte con funzionalità contactless (indicate dal simbolo “tap to pay”) usano la tecnologia RFID. Molte carte, soprattutto quelle più vecchie, non trasmettono nessuna informazione.

Convinzione 4: gli strumenti di blocco RFID ti proteggono da tutte le minacce digitali

Falso. Riducono il rischio di scansioni non autorizzate, ma non proteggono da phishing, carding (frodi con le carte di credito), violazioni dei dati o altri tipi di attacchi informatici.

Convinzione n. 5: la maggior parte dei furti di identità avviene tramite skimming RFID

Falso. Di solito, i furti di identità sono il risultato di attacchi di phishing o smishing, password rubate, siti web falsi o database compromessi, e non di una scansione furtiva avvenuta mentre cammini. E nei rari casi in cui si tratta di skimming, di solito l’attacco avviene tramite uno sportello bancomat o un terminale di pagamento manomesso, non una scansione wireless.

Confronto tra portafogli e carte anti-RFID

Se stai ancora pensando alla protezione RFID, vale la pena conoscere meglio gli strumenti disponibili, come funzionano e in cosa si differenziano. Le due soluzioni più diffuse sono i portafogli e le carte che bloccano i segnali RFID. Entrambe servono a proteggere le carte contactless, ma rispondono a esigenze e preferenze diverse.

Vediamo quali sono le differenze:

|

Caratteristica

|

Portafoglio con blocco RFID

|

Carta con blocco RFID

|

|

Come funziona

|

Rivestito con materiali schermanti che bloccano i segnali RFID, come alluminio e nichel.

|

Carta che blocca gli scanner nelle vicinanze assorbendo o emettendo segnali RFID di disturbo.

|

|

Semplicità di utilizzo

|

Basta inserire le carte al suo interno.

|

A volte è necessario tenerla vicino alle carte da proteggere.

|

|

Raggio d’azione

|

Protegge tutto il contenuto del portafoglio.

|

Dipende da come viene posizionata. Di solito protegge solo la scheda accanto a cui la metti.

|

|

Preparazione

|

Si usa come qualsiasi altro portafoglio.

|

Va messa nel portafoglio insieme alle altre carte.

|

|

Durata

|

Dipende dai materiali con cui è fatto; alcuni si usurano rapidamente.

|

Di solito si usura poco e dura molto tempo.

|

|

Comodità

|

È l’ideale se devi cambiare portafoglio.

|

Facile da usare: basta metterla nel portafoglio che usi attualmente.

|

|

Costo

|

Di solito costa più di un portafoglio normale.

|

In genere è economica, ma i modelli migliori possono costare più di un portafoglio semplice.

|

|

Ideale per

|

Uso quotidiano, chi viaggia spesso, chi usa molto le carte e chi deve comunque comprare un portafoglio nuovo.

|

Utenti che apprezzano il minimalismo, attenti alle spese o che vogliono continuare a usare il portafoglio che hanno ora.

|

|

Svantaggi

|

Un po’ ingombrante, con poche scelte stilistiche e capacità limitata. L’efficacia dipende dai materiali utilizzati nella fabbricazione.

|

Facile da perdere o dimenticare, è meno efficace se non viene posizionata correttamente e potrebbe essere necessario usarne più di una per i portafogli che hanno molte tasche.

|

Blocco RFID per i viaggi: vale la pena usarlo?

A casa probabilmente non ti preoccupi troppo della protezione RFID. Ma quando viaggi, soprattutto se vai all’estero, il rischio di skimming RFID può diventare un problema reale.

Aeroporti affollati, mete turistiche gremite e sistemi sconosciuti di altri paesi possono far sentire chiunque più vulnerabile. Inoltre, probabilmente avrai con te il passaporto e varie carte contactless che usi per prendere i treni, fare il check-in in hotel o pagare i pasti. Con tutti questi contatti ravvicinati, è naturale sentirsi un po’ esposti, ed è in quei momenti che il rischio sembra più concreto.

Ma proprio come a casa, il rischio reale resta estremamente basso. La maggior parte degli oggetti con tecnologia RFID dispone già di protezioni integrate. Prendiamo ad esempio il passaporto: è crittografato e utilizza il sistema BAC, che richiede di aprirlo fisicamente ed eseguire la scansione prima che sia possibile leggere i dati.

Inoltre, lo skimming richiede un contatto ravvicinato e stabile, il che è difficile da realizzare senza attirare l’attenzione della vittima, soprattutto in ambienti affollati e in cui le persone si muovono rapidamente. In più, se i tuoi oggetti sono impilati o si muovono all’interno della borsa, scansionarli diventa ancora più complicato.

Detto questo, se hai comunque paura, un portafoglio o una carta con blocco RFID può offrirti quel pizzico di protezione in più che cerchi. Ricordati solo di non abbassare troppo la guardia.

Suggerimento professionale: I prodotti con blocco RFID possono farti sentire al sicuro, ma non sono la difesa più efficace contro i rischi più comuni durante i viaggi. Per proteggere i tuoi dati quando ti connetti a una rete Wi-Fi pubblica in luoghi come aeroporti o hotel, usa una VPN (rete privata virtuale) pensata per chi viaggia. Fai attenzione quando utilizzi bancomat, terminali per carte e casse automatiche, e tieni sempre gli oggetti di valore chiusi in una tasca interna o ben al sicuro.

Oltre la tecnologia RFID: come proteggere davvero la tua identità

Nonostante le preoccupazioni legate allo skimming RFID, i veri rischi per la tua identità sono legati in genere a minacce molto più comuni. Vediamo quelle più importanti e a cui bisogna assolutamente fare attenzione:

- Violazioni dei dati: gli hacker possono lanciare attacchi su larga scala contro aziende, servizi o app che utilizzi, rubando così i tuoi dati personali per rivenderli sul dark web o commettere frodi.

- Truffe di phishing: i truffatori inviano spesso email o SMS falsi, oppure creano siti che sembrano autentici per spingerti a cliccare su link dannosi o fornire informazioni sensibili, come credenziali di accesso o il numero della carta di credito.

- Furto di identità: i criminali possono usare dati trafugati, come nome, indirizzo e altre informazioni personali, per aprire conti bancari, richiedere prestiti o prendere il controllo dei tuoi servizi.

- Intercettazione su reti Wi-Fi pubbliche: i cybercriminali possono spiare i dati che invii su reti non protette, comprese password, messaggi e dati di pagamento.

- Ingegneria sociale: chi attacca può spacciarsi per una persona di fiducia, ad esempio un tecnico del servizio di assistenza, un operatore del servizio clienti o perfino un amico, per convincerti a rivelare informazioni personali o finanziarie.

- Malware e spyware: i cybercriminali possono nascondere codice dannoso all’interno di app false, allegati email o download sospetti, per registrare i tasti che premi sulla tastiera o rubare le tue password o altri dati sensibili.

Come vedi, le minacce vanno ben oltre le difese di un blocco RFID. Per essere al sicuro è necessario combinare buone abitudini digitali con l’uso di strumenti di sicurezza efficaci. Andiamo quindi a vedere come si fa a proteggersi davvero.

Segui le best practice di sicurezza

Per proteggere la tua identità, la cosa migliore è partire dalle basi. Ecco alcuni passaggi semplici ma efficaci:

- Usa password uniche e complesse, con una combinazione di lettere maiuscole, minuscole, numeri e caratteri speciali.

- Attiva l’autenticazione a due fattori (2FA) per rendere più sicuro l’accesso ai tuoi account.

- Non cliccare su link, allegati e messaggi di email inaspettate o non richieste.

Usa una VPN

Una VPN affidabile come quella di Surfshark è una delle difese più efficaci per proteggere la tua identità e i tuoi dati. La VPN cripta il traffico internet, impedendo a soggetti esterni di intercettare informazioni sensibili come password, dati della carta di credito o messaggi privati. Inoltre, nasconde la tua attività di navigazione per limitare i dati che inserzionisti, tracker e siti dannosi possono raccogliere su di te.

Allo stesso tempo, Surfshark maschera il tuo indirizzo IP (Internet Protocol) e la tua posizione reali. In questo modo, per un cybercriminale diventa molto più difficile lanciare attacchi di phishing mirati, mostrarti falsi avvisi di virus basati sulla posizione o monitorare il tuo comportamento online per organizzare furti di identità, frodi con le carte di credito o altre truffe personalizzate.

Controlla l’attività degli account

Controlla regolarmente i tuoi account bancari, email e social per individuare eventuali anomalie, come accessi da posizioni sconosciute, addebiti non autorizzati o nuovi dispositivi collegati. Se noti qualcosa di strano, intervieni subito per bloccare tutto: esci da tutte le sessioni, cambia la password e attiva l’autenticazione a due fattori.

Nascondi la tua identità

Cerca di non condividere i tuoi dati reali online, a meno che non sia strettamente necessario. Al loro posto, puoi usare uno strumento come Alternative ID di Surfshark, che ti consente di creare un’identità online completa, con dettagli personalizzabili come nome, recapito e indirizzo email, per nascondere la tua identità e le tue informazioni personali reali. Puoi utilizzare questi dettagli quando navighi, per iscriverti a servizi e ricevere aggiornamenti senza esporre i tuoi dati personali.

Aggiorna regolarmente i software

Installa gli ultimi aggiornamenti del dispositivo, sistema operativo, browser, app, antivirus e altri programmi. Se possibile, attiva gli aggiornamenti automatici per evitare di doverli installare manualmente e non rischiare di dimenticartene. Spesso gli aggiornamenti includono correzioni di bug, patch di sicurezza che impediscono agli hacker di sfruttare le vulnerabilità note e altri miglioramenti generali a livello di sicurezza.

Monitora le violazioni dei dati

Ti consigliamo di usare uno strumento come Surfshark Alert per monitorare le tue informazioni personali sul web. Puoi inserire dati come indirizzo email, numero della carta di credito o dei documenti di identità, e Alert ti avviserà se rimangono esposti a causa di una violazione dei dati, così potrai intervenire subito per limitare i danni. Il rilevamento precoce ti permette di cambiare le password compromesse, bloccare gli account e avvisare i fornitori dei servizi, in modo da prevenire eventuali furti di identità.

Il blocco RFID è solo l’inizio

Lo skimming RFID esiste, ma è piuttosto raro. La maggior parte dei dispositivi RFID moderni ha già qualche tipo di protezione integrata. Inoltre, di solito i criminali informatici scelgono metodi più semplici, come truffe di phishing o grandi violazioni di dati. Detto questo, un blocco RFID può comunque offrire una sicurezza aggiuntiva, soprattutto se viaggi spesso o ti trovi in luoghi affollati. Ricorda, però, che è solo uno dei livelli di protezione necessari, non un sistema di difesa completo.

L’ideale è usare il blocco RFID insieme ad altre buone pratiche di sicurezza: usa password complesse e uniche, attiva l’autenticazione a due fattori e mantieni sempre un atteggiamento critico e prudente online. Sfrutta al massimo gli strumenti che ti aiutano a proteggerti. E se cerchi una soluzione di sicurezza informatica completa, che includa VPN, Alternative ID e molto altro, prova il nostro pacchetto Surfshark One.

Domande frequenti

Con quali materiali sono fatti i blocchi RFID?

Per bloccare i segnali RFID, di solito si usa una combinazione di metalli come alluminio, rame o nichel, che sono in grado di assorbire o interferire con le onde di radiofrequenza. Questi metalli vengono spesso intrecciati in un tessuto o intercalati tra altri materiali. A volte i produttori aggiungono anche fibre sintetiche, come il poliestere, per aumentarne resistenza, flessibilità e durata.

È necessario usare il blocco RFID per i passaporti?

In genere, non è necessario. I passaporti elettronici moderni hanno già delle protezioni integrate: il chip è crittografato per impedirne la manomissione, le firme digitali ne verificano l’autenticità e il sistema BAC richiede che il passaporto venga aperto fisicamente e scansionato prima che i dati possano essere letti.

La carta stagnola blocca davvero i segnali RFID?

Tecnicamente sì, la carta stagnola può bloccare i segnali RFID. L’alluminio può interferire con le onde radio, quindi potrebbe impedire a uno scanner di leggere un chip RFID. Ciò nonostante, si tratta di una soluzione scomoda, fragile e poco affidabile, e nella maggior parte dei casi non serve nemmeno, perché le carte RFID e i passaporti moderni hanno già dei sistemi di sicurezza integrati, e i casi reali di skimming RFID sono estremamente rari.

Come funzionano le carte anti-RFID?

Le carte che bloccano i segnali RFID creano interferenze che disturbano e confondono gli scanner, in modo che non riescano a leggere le carte vicine. A differenza delle custodie e dei portafogli, che devono schermare ogni singola carta, le carte anti-RFID vanno semplicemente posizionate vicino alle carte di credito, ai bancomat o alle schede di accesso.

Come faccio a sapere se il mio portafoglio ha il blocco RFID?

Il modo più semplice per capire se il tuo portafoglio blocca i segnali RFID è vedere se ha un’etichetta con la scritta “Protezione anti-RFID”, “Blocco RFID” o un’altra dicitura simile. Puoi anche provare a inserire una carta con tecnologia RFID nel portafoglio e usarla con un terminale di pagamento. Se non funziona, è probabile che il portafoglio abbia una protezione RFID. Infine, se vuoi risultati ancora più precisi, puoi usare un tester RFID dedicato.

Quanto sono comuni i furti tramite RFID?

I furti con RFID sono molto rari. Anche se la tecnologia esiste, i casi reali sono estremamente difficili da trovare e ancora più difficili da dimostrare. È meglio concentrarsi su rischi più concreti, come il phishing, il furto di identità o le violazioni dei dati.

La mia carta di credito ha la tecnologia RFID?

Per scoprirlo, guarda se sul lato anteriore o posteriore della carta trovi la tipica icona della tecnologia contactless, formata da una serie di linee curve disposte da quella più corta a quella più lunga. Se vedi questo simbolo, significa che la tua carta ha un chip RFID.