Eine Subnetzmaske ist eine Zahl, die festlegt, wie eine IP-Adresse gelesen werden soll. So können Systeme das Netzwerk und die Geräte (Hosts) erkennen, die darin aktiv sind. Du findest deine Subnetzmaske normalerweise in den Netzwerkeinstellungen deines Geräts oder direkt auf deinem Router. In diesem Ratgeber erklären wir dir, was Subnetzmasken sind, wie sie funktionieren und wie du sie auf verschiedenen Geräten überprüfen oder konfigurieren kannst.

Grundlagen der IP-Adressierung

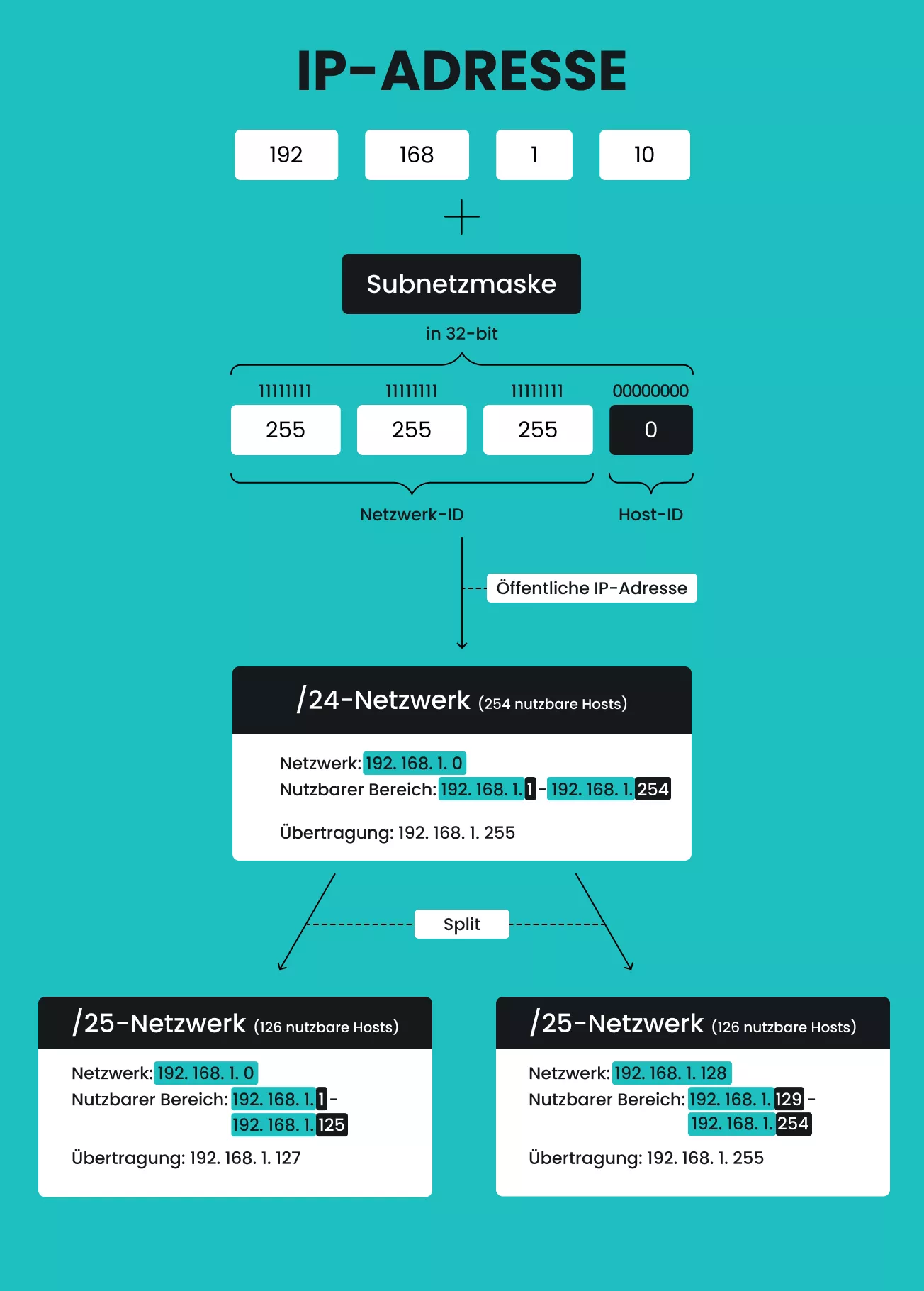

Jedes Gerät in einem Netzwerk benötigt eine IP-Adresse (Internet Protocol), um sich zu identifizieren. Die IP wird meistens als vier durch Punkte getrennte Zahlen geschrieben, wie zum Beispiel 192.168.1.10. Jede Zahl steht für 8 Bits, also ist die gesamte Adresse 32 Bit lang (das gilt für IPv4; IPv6 nutzt 64-Bit-Präfixlängen statt Subnetzmasken – dazu später mehr).

Eine IP-Adresse ist in zwei Teile unterteilt:

- Netzwerkteil: Zeigt an, zu welchem größeren Netzwerk das Gerät gehört;

- Host-Teil: Zeigt das bestimmte Gerät in diesem Netzwerk an.

Subnetzmasken sorgen zusammen mit IP-Adressen dafür, dass diese Aufteilung klar ist.

Subnetzmaske ermitteln, konfigurieren & berechnen

Eine Subnetzmaske ist eine 32-Bit-Zahl, die zusammen mit einer IP-Adresse anzeigt, welcher Teil der Adresse das Netzwerk und welcher Teil den Host (das Gerät) identifiziert.

Das Ganze funktioniert auf Bitebene:

- Netzwerk-Bits werden durch Einsen dargestellt;

- Host-Bits werden durch Nullen dargestellt.

In der bekannten Punkt-Dezimal-Schreibweise wird jede Gruppe von 8 Bits als Zahl geschrieben:

- 255 = 11111111 (acht Einsen → alles Netzwerk);

- 0 = 00000000 (acht Nullen → alles Host).

Zum Beispiel:

- 255.255.255.0 → Netzwerk.Netzwerk.Netzwerk.Host (24 Einsen, 8 Nullen);

- 255.255.0.0 → Netzwerk.Netzwerk.Host.Host;

- 255.0.0.0 → Netzwerk.Host.Host.Host.

Wenn du die Maske mit einer IP kombinierst, legst du diese Regel über die Adresse. Bei der IP 192.168.1.10 und der Maske 255.255.255.0 markieren die ersten drei Oktette (192.168.1) das Netzwerk, während das letzte Oktett (10) den Host identifiziert. Alle Geräte mit demselben Netzwerkanteil einer Adresse (hier 192.168.1.0) befinden sich im selben lokalen Subnetz.

Ursprünglich wurden IP-Adressen in Klassen eingeteilt, die strikt vorgaben, wie viele Geräte in ein Netzwerk passten:

- Klasse A: sehr große Netzwerke (über 16 Millionen Hosts);

- Klasse B: mittlere Netzwerke (ungefähr 65.000 Hosts);

- Klasse C: kleine Netzwerke (254 Hosts).

Das war zwar einfach, aber auch unflexibel und verschwenderisch – viele Organisationen haben viel mehr Adressen bekommen, als sie eigentlich gebraucht hätten.

Heute nutzen wir meistens das CIDR-System (Classless Inter-Domain Routing). Es verwendet die /x-Schreibweise, wobei /x anzeigt, wie viele der 32 Bits für den Netzwerkteil reserviert sind. Zum Beispiel bedeutet /24, dass 24 Bits für das Netzwerk und 8 Bits für Hosts übrig bleiben. CIDR erlaubt eine viel feinere Abstufung und kann trotzdem die alten Klassengrößen abbilden (z. B. Klasse A = /8, Klasse B = /16, Klasse C = /24).

Wie funktionieren Subnetzmasken?

Wenn ein Gerät Daten senden will, nutzt es seine Subnetzmaske, um zu prüfen, ob die Ziel-IP im selben lokalen Netzwerk liegt. Falls ja, sendet es die Daten direkt. Falls nicht, leitet das Gerät den Traffic an den Router weiter.

Subnetzmasken definieren auch die Broadcast-Adresse (die höchste Adresse im Subnetz, um Nachrichten an alle Geräte zu senden) und den Bereich der nutzbaren Host-Adressen. Das macht Subnetting essenziell für effiziente Kommunikation, Traffic-Kontrolle und Adressverwaltung.

Masken sind nicht nur auf 255er und 0er beschränkt. Sie können auch Bits mischen, um feiner abgestufte Subnetze zu erstellen:

- 128 = 10000000;

- 192 = 11000000;

- 224 = 11100000;

- 240 = 11110000;

- 248 = 11111000;

- 252 = 11111100.

Diese Flexibilität macht Subnetting so praktisch: Es erlaubt Admins, ein großes Netzwerk in Stücke zu teilen, die den echten Anforderungen entsprechen, was Adressenverschwendung reduziert und die Effizienz steigert.

VLSM (Variable Length Subnet Masks) lässt Admins Adressblöcke in unterschiedlich große Teile zerlegen. Hier kommen die Zwischenwerte bei Masken (128, 192, 224, 240 usw.) ins Spiel – ein Teil eines Netzwerks könnte ein /28 für ein kleines Server-Segment sein, ein anderer ein /26 für eine mittelgroße Abteilung und ein weiterer bleibt ein /24 für das Hauptbüro-LAN (Local Area Network).

Die Verteilung von IP-Adressen zu optimieren ist wichtig für Broadcast-Traffic und die Netzwerk-Performance.

Häufig genutzte Subnetzmasken

Einige Subnetzmasken tauchen besonders oft in Heim-, Büro- und Unternehmensnetzwerken auf. Jede definiert, wie viele Geräte (Hosts) ein Netzwerk unterstützen kann.

- 255.0.0.0 (/8): Wird in sehr großen Netzwerken genutzt. Unterstützt Millionen von Hosts, ist aber selten sinnvoll (so viele Geräte in einem Subnetz können das Netzwerk überlasten und sind schwer zu verwalten);

- 255.255.0.0 (/16): Wird für mittlere bis große Netzwerke genutzt. Erlaubt bis zu 65.534 Geräte in einem einzigen Netzwerk;

- 255.255.255.0 (/24): Die wohl gängigste Subnetzmaske, besonders in Heim- und kleinen Firmennetzwerken. Unterstützt bis zu 254 Geräte, was für die meisten lokalen Netzwerke mehr als ausreicht;

- 255.255.255.252 (/30): Häufig genutzt für Punkt-zu-Punkt-Verbindungen zwischen zwei Geräten, wie z. B. Routern. Sie erlaubt exakt zwei nutzbare IP-Adressen.

Was sind die Vorteile und Nachteile von Subnetting?

Subnetting mit Subnetzmasken (das Aufteilen eines großen Netzwerks) hat diverse Vorteile gegenüber einem flachen Netzwerk – also einem einzigen, ungeteilten Netzwerk, in dem sich alle Geräte denselben Adressraum und Broadcast-Bereich teilen.

Die wichtigsten Vorteile von Subnetting sind:

- Verbesserte Effizienz: Statt große Adressblöcke zu verschwenden, kannst du sie durch Subnetting in kleinere, nutzbare Netzwerke unterteilen;

- Reduzierter Broadcast-Traffic: Jedes Subnetz hat seinen eigenen Broadcast-Bereich, was unnötigen Datenverkehr reduziert und die Performance verbessert;

- Bessere Sicherheit und Kontrolle: Subnetze können sensible Geräte (wie Server oder IoT-Equipment) vom Rest des Netzwerks isolieren, was es Angreifern schwerer macht, sich auszubreiten;

- Vereinfachtes Management: Kleinere, klar definierte Netzwerke sind einfacher zu überwachen, zu organisieren und bei Fehlern zu untersuchen.

Die Nachteile sind:

- Höhere Komplexität: Das Planen und Verwalten mehrerer Subnetze erfordert Designarbeit und Dokumentation;

- Risiko von Fehlkonfigurationen: Überlappende Subnetze oder falsche Masken können zu Ausfällen und Verbindungsproblemen führen;

- Ineffizient bei sehr kleinen Adressblöcken: Da immer zwei Adressen pro Subnetz reserviert sind, bleiben dir bei sehr kleinen Bereichen (wie /30 oder /29) nur wenige nutzbare Adressen;

- Höhere Last auf Routern: Mehr Subnetze bedeuten mehr Routen, was die Rechenlast auf Routern erhöhen kann.

Subnetting schafft eine Balance zwischen Performance, Sicherheit und Skalierbarkeit – bringt aber im Vergleich zu einem simplen flachen Netzwerk zusätzlichen Aufwand bei Design und Verwaltung mit sich.

So findest du die Subnetzmaske auf verschiedenen Geräten

Du kannst deine Subnetzmaske meistens mit wenigen Klicks in den Netzwerkeinstellungen deines Geräts finden. So funktioniert es auf den gängigen Plattformen:

Unter Windows

- Drücke einfach Win + R, gib cmd ein und drücke die Eingabetaste.

- Tippe in der Eingabeaufforderung ipconfig ein.

- Suche nach deinem aktiven Netzwerkadapter. Die Subnetzmaske erscheint neben Subnetzmaske.

Unter macOS

- Klicke auf das Apple-Menü → Systemeinstellungen.

- Gehe zu Netzwerk und wähle deine aktive Verbindung (WLAN oder Ethernet).

- Klicke auf Details.

- Im Reiter TCP/IP siehst du die aufgelistete Subnetzmaske.

Unter iOS (iPhone/iPad)

- Öffne Einstellungen → WLAN.

- Tippe auf das i (Info)-Symbol neben deinem verbundenen Netzwerk.

- Scrolle nach unten – deine Subnetzmaske steht unter Subnetzmaske.

Unter Android

Die Schritte können je nach Gerät leicht variieren:

- Öffne Einstellungen → Netzwerk & Internet → WLAN.

- Tippe auf dein verbundenes Netzwerk und gehe dann zu Erweitert oder den Netzwerkeinstellungen.

- Suche nach IP-Einstellungen – dort wird die Subnetzmaske angezeigt.

Auf einem Router

- Melde dich beim Admin-Panel deines Routers an (meistens durch Eingabe von 192.168.1.1 oder 192.168.0.1 in einem Webbrowser).

- Gib deinen Benutzernamen und dein Passwort ein.

- Suche nach der Seite für LAN-Einstellungen oder Netzwerkeinstellungen.

- Die Subnetzmaske steht normalerweise direkt bei der IP-Adresse des Routers.

Welche Rolle spielen Subnetzmasken bei der Netzwerksicherheit?

Bei Subnetzmasken geht es nicht nur darum, IP-Adressen zu organisieren – sie spielen auch eine Rolle für die Sicherheit. Wenn du ein großes Netzwerk in kleinere Subnetze aufteilst, kannst du die Reichweite des Datenverkehrs begrenzen und die Kommunikation zwischen den Geräten besser kontrollieren.

Wie Subnetting die Sicherheit verbessert:

- Segmentierung: Sensible Geräte – wie Server, Bezahlsysteme oder IoT-Geräte (Internet of Things) – können in ihr eigenes Subnetz gepackt werden, was es Angreifern erschwert, sich seitlich im Netzwerk zu bewegen (Lateral Movement);

- Traffic-Kontrolle: Firewalls und ACLs (Access Control Lists) können Regeln zwischen Subnetzen durchsetzen und unnötigen oder riskanten Traffic blockieren;

- Eindämmung: Wenn ein Gerät kompromittiert wird, hilft Subnetting dabei, das Problem innerhalb dieses kleinen Netzwerks einzudämmen, statt das gesamte System zu gefährden;

- Compliance und Best Practices: Subnetting unterstützt die Netzwerksegmentierung, die von Sicherheitsstandards (z. B. PCI-DSS, HIPAA) gefordert wird, und geht in Unternehmensnetzwerken oft Hand in Hand mit VLANs für mehrschichtigen Schutz.

Allerdings bringt Subnetting auch Risiken mit sich:

- Falsch konfigurierte Masken: Überlappende oder falsche Subnetzmasken können versehentlich Systeme für Traffic öffnen, den sie nicht empfangen sollten;

- Zu viele kleine Subnetze können es schwieriger machen, Sicherheitsrichtlinien einheitlich zu verwalten;

- Sichtbarkeit: Ohne ordentliches Monitoring können sich Angreifer innerhalb eines Subnetzes immer noch unerkannt bewegen.

Subnetting ist für sich allein keine komplette Sicherheitslösung, aber kombiniert mit Firewalls, Angriffserkennung und Monitoring sorgt es für eine mehrschichtige Verteidigungsstrategie.

Fortgeschrittene Themen und Überlegungen für die Praxis

Subnetzmasken sind vom Konzept her einfach, aber in der Praxis hängen sie mit komplexeren Techniken und Designentscheidungen zusammen.

Routen-Zusammenfassung und Supernetting

Anstatt Dutzende kleine Subnetze einzeln bekannt zu geben, können Router sie in einen einzigen größeren Block zusammenfassen (ein Prozess, der Route Summarization oder Supernetting genannt wird). Das reduziert die Größe von Routing-Tabellen und macht Netzwerke effizienter.

IPv6-Subnetting

Technisch gesehen nutzt IPv6 keine Subnetzmasken auf dieselbe Weise wie IPv4. Stattdessen werden Präfixlängen (z. B. /64) verwendet. Die Idee ist ähnlich – Präfix-Bits definieren das Netzwerk und der Rest die Hosts –, aber IPv6 hat einen so riesigen Adressraum, dass der Fokus beim Subnetting mehr auf logischer Organisation als auf dem Sparen von Adressen liegt.

Cloud und virtualisierte Umgebungen

In modernen Cloud-Plattformen – wie AWS, Azure und GCP – ist Subnetting essenziell für VPCs (Virtual Private Clouds) und das Isolieren von Workloads. Subnetze werden genutzt, um öffentlich zugängliche Ressourcen (wie Webserver) von privaten internen Systemen (wie Datenbanken) zu trennen.

Tools und Automatisierung

Netzwerktechniker verlassen sich oft auf IPAM-Tools (IP Address Management) und Subnetz-Rechner, um Subnetze zu planen, zuzuweisen und zu dokumentieren. Automatisierung ist besonders in großen oder Cloud-nativen Netzwerken wichtig, in denen manuelles Subnetz-Management nicht sinnvoll ist.

Fazit: Subnetting sorgt für intelligentere und sicherere Netzwerke

Eine Subnetzmaske definiert zusammen mit einer IP-Adresse die Netzwerk- und Host-Anteile und macht so Kommunikation und Organisation in jedem Netzwerk erst möglich. Wenn du weißt, wie Subnetzmasken funktionieren – und wie du sie findest, konfigurierst und berechnest –, kannst du Geräte effizienter und sicherer verwalten. Egal ob zu Hause, im Büro oder in der Cloud: Subnetting ist eine Kernkompetenz, um Netzwerke übersichtlich, skalierbar und unter Kontrolle zu halten.

Häufig gestellte Fragen

Was ist eine Subnetzmaske, einfach erklärt?

Eine Subnetzmaske ist eine Zahl, die deinem Gerät sagt, welcher Teil einer IP-Adresse zum Netzwerk und welcher Teil zum Gerät gehört. Sie hilft Geräten zu erkennen, ob ein anderes Gerät in der Nähe ist oder über einen Router erreicht werden muss.

Was ist die häufigste Subnetzmaske?

Die häufigste Subnetzmaske ist 255.255.255.0 (/24). Sie erlaubt bis zu 254 Geräte in einem Netzwerk und ist in Heim- und kleinen Büroumgebungen weit verbreitet.

Wie finde ich meine Subnetzmaske?

Du findest deine Subnetzmaske in den Netzwerkeinstellungen deines Geräts. Unter Windows führst du ipconfig in der Eingabeaufforderung aus. Auf macOS oder iOS findest du die TCP/IP-Details in deinen Netzwerkeinstellungen. Unter Android schaust du in den erweiterten WLAN-Einstellungen nach. Auch Router listen die Subnetzmaske in ihren LAN-Einstellungen auf.

Ist eine Subnetzmaske immer 255.255.255.0?

Nein. Während 255.255.255.0 sehr verbreitet ist, gibt es andere Subnetzmasken für größere oder kleinere Netzwerke. Zum Beispiel unterstützt 255.255.0.0 Tausende von Geräten, während 255.255.255.252 nur zwei unterstützt.

Was passiert, wenn ich die falsche Subnetzmaske nutze?

Wenn die Subnetzmaske falsch eingestellt ist, können Geräte eventuell nicht richtig kommunizieren. Sie erkennen sich vielleicht nicht als Teil desselben Netzwerks, verlieren den Internetzugang oder haben Routing-Probleme.

Was ist meine IP-Adresse und Subnetzmaske?

Deine IP-Adresse und Subnetzmaske findest du beide in den Netzwerkdetails deines Geräts. Unter Windows kannst du zum Beispiel ipconfig in der Eingabeaufforderung ausführen, um beides zu sehen. Online-Tools (wie What is my IP-Websites) zeigen dir deine öffentliche IP, aber für die Subnetzmaske musst du in die Einstellungen deines Geräts oder Routers schauen.

![Lohnt sich ein Custom-Android-ROM überhaupt noch?[VIDEO]](https://surfshark.com/wp-content/uploads/2025/08/custom_android_roms_hero.png)