Schütze deine persönlichen Daten und bleib online privat – mit der branchenführenden VPN-Verschlüsselung von Surfshark.

Was ist VPN-Verschlüsselung?

VPN-Verschlüsselung (Virtual Private Network) ist ein Prozess, der Daten, die zwischen deinem Gerät und einem VPN-Server übertragen werden, verschlüsselt und sichert.

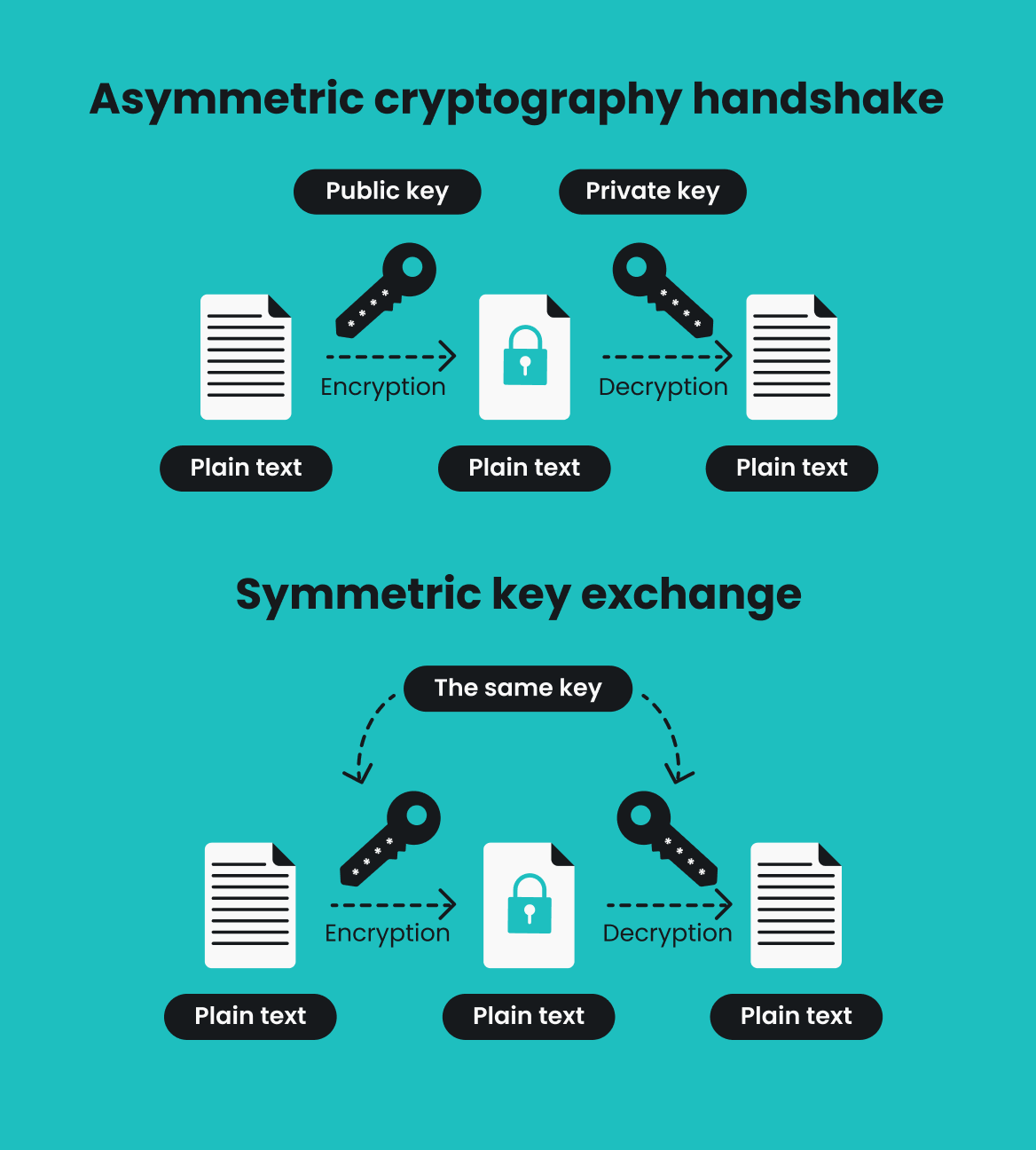

Sobald du dich mit einem VPN verbindest, wird ein Verschlüsselungsschlüssel erzeugt, um deine Daten zu codieren und zu decodieren. Nur du verfügst über diesen Schlüssel, sodass deine verschlüsselten Daten selbst beim Versuch Dritter, deine Verbindung abzufangen, unleserlich und nicht zu entschlüsseln sind.

Starke Verschlüsselung ist für jedes VPN entscheidend. Deshalb setzen vertrauenswürdige VPN-Anbieter, einschließlich Surfshark, auf AEGIS-256X2, AES-256 und ChaCha20 – einige der effektivsten Verschlüsselungsalgorithmen, die es derzeit gibt. Die AEGIS-256X2-Verschlüsselung wird für das Dausos-Protokoll verwendet, AES-256 für OpenVPN und IKEv2, und ChaCha20 für Wireguard.