Abrir un enlace de phishing no es lo ideal, pero tampoco tiene por qué ser un desastre.

En algunas ocasiones, el riesgo es bajo y puedes salir indemne. En otras, los atacantes pueden robar tus datos, instalar malware en tu dispositivo o acceder a tus cuentas online. En cualquier caso, actuar de forma rápida y adecuada puede marcar la diferencia.

En esta guía te enseñaré lo que podría pasar al abrir un enlace de phishing, qué hacer justo después y cómo evitar este tipo de ataques en el futuro.

¿Qué pasa si abres un enlace de phishing?

Los enlaces de phishing están pensados para incitarte a abrirlos, ya sea haciéndose pasar por marcas de confianza, imitando sitios web legítimos u ocultándose tras URL engañosas. Un solo clic en el enlace equivocado puede desencadenar una serie de problemas de seguridad, a menudo sin que te des cuenta.

Echemos un vistazo a lo que podría pasarte al abrir un enlace de phishing.

Podrías ceder tus datos personales sin darte cuenta

Algunos enlaces de phishing te llevan a formularios genéricos o con aspecto legítimo que te piden información aparentemente inofensiva, como tu nombre, fecha de nacimiento o dirección de correo electrónico. Con frecuencia, dicen ser para actualizar una cuenta o verificar tu identidad. Y, debido a que no te piden que inicies sesión, es posible que bajes la guardia.

A veces, esta información es todo lo que necesitan los ciberdelincuentes para cometer un robo de identidad, hacer compras fraudulentas, restablecer tus contraseñas o lanzar estafas de ingeniería social. Incluso es posible que recopilen más datos con el tiempo para elaborar un perfil completo sobre ti.

En algunos casos, basta con hacer clic en el enlace para exponer tu ubicación y los detalles de tu dispositivo. Con esta información, los atacantes pueden lanzar estafas basadas en la ubicación o explotar vulnerabilidades en tu sistema operativo.

Sin saberlo, podrías acabar en una página de inicio de sesión falsa.

Al hacer clic en un enlace de phishing, los atacantes podrían enviarte a una página de inicio de sesión falsa que parezca una copia convincente de un sitio legítimo, como tu bandeja de correo, tu banco o tu cuenta de redes sociales.

Estas páginas están diseñadas para engañarte y que compartas información sensible. Desde luego no dejan ni un detalle al azar, desde el logotipo hasta el diseño o el esquema de colores para que parezca auténtica. Dado que todos los detalles imitan la página real, puede que no te des cuenta del error hasta que observes actividad extraña o te encuentres sin acceso a tus cuentas.

Una vez que entres en una de estas páginas, se te pedirá que introduzcas tu nombre de usuario y contraseña. Si lo haces, los hackers se harán con esas credenciales. Y desde ahí, pueden:

- Acceder a tus cuentas reales;

- Cambiar tu contraseña para impedirte el acceso;

- Leer y extraer tus mensajes sensibles, tus datos económicos o tus archivos personales;

- Usar tus cuentas para atacar a otras personas, como tus familiares o compañeros de trabajo.

Puede que instales malware sin querer

No todos los enlaces de phishing confían en engañarte para que les facilites tu información. Algunos pasan a la ofensiva e instalan código malicioso en tu dispositivo desde el momento en que lo abres. Estos ataques son especialmente peligrosos, porque te dejan entre poco y ningún margen para darte cuenta o reaccionar, y el malware empieza a extenderse prácticamente al instante.

Estos son algunos de los tipos de malware que suelen usar los enlaces de phishing como mecanismo de entrega:

- Keylogger: registra todo lo que escribes, incluidas contraseñas, números de tarjeta de crédito y mensajes privados;

- Spyware: registra tu navegación, las teclas que pulsas y el uso de las aplicaciones para vigilancia o para el robo de identidad;

- Ransomware: bloquea o cifra tus archivos y pide un rescate para liberarlos;

- RAT (troyano de acceso remoto): permite que el atacante controle el dispositivo infectado en remoto.

Podrías perder el acceso a tu correo electrónico o a tus cuentas

Si un ataque de phishing se hace con tus credenciales de correo electrónico, el agente malicioso puede tener la llave maestra de tus otras cuentas. Esto se debe a que la mayoría de las aplicaciones y servicios (incluidos bancos, redes sociales o incluso tiendas online) usan tu correo electrónico para gestionar los inicios de sesión y los restablecimientos de contraseñas.

Si el atacante ha entrado, esto es lo que podría hacer:

- Impedirte el acceso: lo primero que hacen la mayoría de los hackers es cambiar tu contraseña de correo electrónico para que no puedas volver a entrar;

- Dificultar tu recuperación: algunos podrían activar la 2FA (autenticación en dos factores) usando su propio número de teléfono o aplicación y poniéndotelo difícil para recuperar tu cuenta;

- Restablecer las contraseñas: con acceso a tu bandeja de entrada, pueden expulsarte de tus otras cuentas usando la opción He olvidado la contraseña;

- Hacerse pasar por ti: podrían enviar correos electrónicos fraudulentos dirigidos a tu familia, tus amigos y tus compañeros de trabajo como parte de una campaña de spear phishing;

- Robar información sensible: podrían escarbar en tu correo y buscar documentos como extractos bancarios, la renta o conversaciones personales;

- Vender tu acceso al correo electrónico: los hackers podrían vender el acceso a tu correo electrónico en la dark web o quedársela para pedir un rescate.

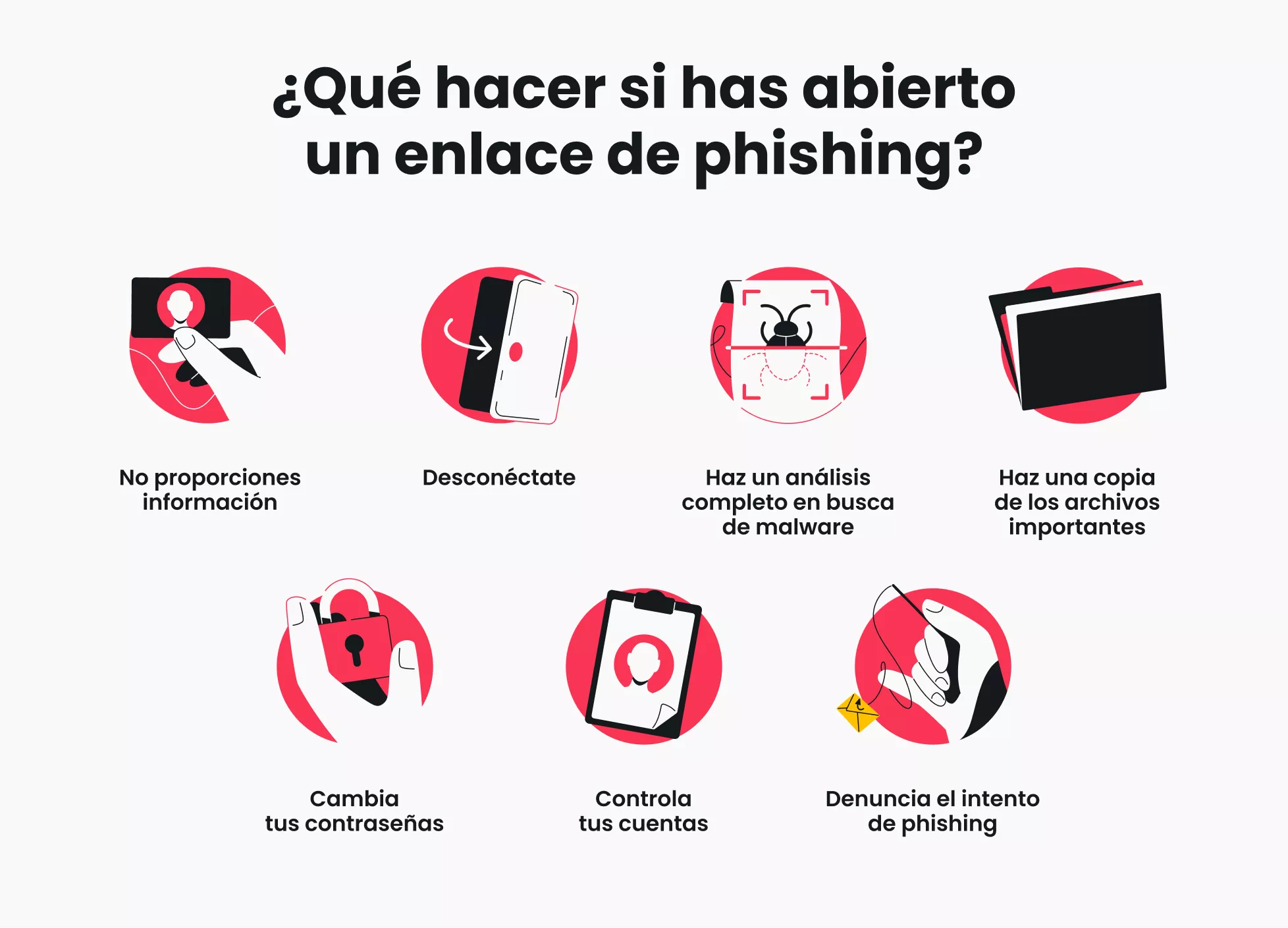

Pasos que debes seguir inmediatamente si has abierto un enlace de phishing

Si has abierto un enlace de phishing, debes actuar rápido, pero que no cunda el pánico.

A continuación, tienes una guía paso a paso de lo que debes hacer de inmediato para contener los daños.

1. No introduzcas información

Si el enlace te lleva a una página o formulario que te pide datos, no interactúes en absoluto. No escribas nada, no pulses los botones ni en los enlaces. Ni siquiera intentes volver atrás o cancelar. Cierra inmediatamente la página.

En el escritorio, pulsa Ctrl + W (en Windows) o Command + W (en Mac) para cerrar la pestaña. En el móvil, desliza con cuidado la aplicación para cerrarla.

Si estás en Android, también puedes forzar el cierre desde el Gestor de aplicaciones. Así es cómo funciona:

- Abre Ajustes y selecciona Aplicaciones y notificaciones.

- Selecciona Ver las (n.º) aplicaciones y busca la aplicación que quieres cerrar. En este caso, es muy probable que sea tu navegador, como Chrome, Firefox o Samsung Internet.

- Selecciona la aplicación y toca en Forzar cierre.

- Toca OK para confirmar.

Si ya has comenzado a introducir información, pisa el freno y sal de la página a toda prisa. El objetivo es cortar el contacto lo antes posible para que el sitio no tenga posibilidad de capturar tus datos sensibles.

2. Desconecta Internet

Desconecta tu dispositivo de Internet lo antes posible para evitar que cualquier malware envíe o reciba los datos. Si estás con el móvil, dirígete al Centro de control o Ajustes y activa el Modo avión. Mantén el dispositivo desconectado hasta que hayas terminado de eliminar cualquier posible amenaza.

Desconectar es importante porque interrumpe lo que sea que esté intentando hacer el malware. Así es como puede ayudar:

- Evita que el malware se descargue por completo: algunos tipos de malware se bajan bit a bit, por lo que cortar la conexión puede evitar que el resto llegue a tu dispositivo;

- Bloquea el contacto con el servidor de mando y control: a menudo, el malware intenta llamar a casa para recibir nuevas instrucciones o cargas y cortar la conexión puede desactivarlo;

- Interrumpe la actividad del ransomware: sin acceso a Internet, el ransomware podría no ser capaz de recuperar las claves de cifrado ni de extenderse a otros dispositivos de la red;

- Evita las fugas de datos: desconectarse de Internet puede evitar que el malware envíe tus archivos, pulsaciones de teclas o información de inicio de sesión al atacante.

3. Ejecuta un análisis completo de malware

Una de las mejores cosas que puedes hacer después de abrir un enlace de phishing es ejecutar un análisis completo de malware. Aunque no introdujeses información personal ni te dieses cuenta de nada raro, un análisis en profundidad con un antivirus, como Surfshark Antivirus, puede ayudarte a detectar y eliminar cualquier amenaza que se haya podido colar.

No te conformes con hacer análisis parciales o rápidos, ya que solo comprueban los sitios habituales, como la memoria, los archivos de arranque y las carpetas del sistema. Puede que pasen por alto el malware enterrado en lo más profundo, como carpetas temporales o tareas programadas. Un análisis completo tarda más, pero lo comprueba todo, incluidos los archivos, las carpetas, los procesos ejecutados y los ajustes.

Esto es especialmente importante en los ataques drive-by, que explotan las vulnerabilidades del navegador o descargan automáticamente el malware en cuanto se carga una página maliciosa. Con un análisis completo, también tienes más posibilidades de encontrar las amenazas que, al principio, fingen ser algo inofensivo, como los rootkits o los troyanos.

4. Haz una copia de seguridad de los archivos importantes

Antes de hacer ningún otro cambio, haz una copia de seguridad de tus archivos importantes por si el malware ha provocado daños ocultos que aparecen más tarde. Dado que no tienes conexión a Internet, la forma más segura de hacerlo es con un disco duro externo o con una memoria USB. Sobre todo, hazlo después de eliminar el malware para no copiar accidentalmente la amenaza en tu copia de seguridad.

Céntrate en tus documentos personales, fotos, hojas de cálculo y carpetas de trabajo. Sáltate cosas como los archivos de sistema o los programas instalados, ya que podrían estar afectados. Si lo haces ahora, tendrás una copia limpia para restablecer más tarde. Si al final tienes que reiniciar o borrar el sistema, no perderás los archivos más vitales.

5. Cambia las contraseñas

A continuación, cambia todas tus contraseñas para proteger el acceso a las cuentas online. Hazlo desde un dispositivo limpio, con el que no hayas abierto el enlace de phishing. Empieza por el correo electrónico principal y sigue con las cuentas de más importancia, como la banca online.

Sigue estas recomendaciones para crear contraseñas más robustas:

- Procura que tengan entre 12 y 16 caracteres como mínimo;

- Combina mayúsculas y minúsculas, números y caracteres especiales;

- Evita clichés como «contraseña» o «abretesesamo»;

- Evita cambios débiles como «c0ntr4s3ñ4»;

- Crea contraseñas únicas para cada sitio;

- Usa un gestor de contraseñas;

- Cambia tus contraseñas con frecuencia.

Siempre que sea posible, activa la 2FA. Añade una capa de seguridad extra a tus credenciales con una solicitud de verificación adicional.

6. Comprueba si hay actividad sospechosa en tus cuentas

Inicia sesión en tus cuentas (correo electrónico, banca, redes sociales y servicios en la nube) y busca cualquier actividad que te resulte extraña. Revisa los registros de actividad y seguridad para ver si hay intentos de inicio de sesión desde ubicaciones o dispositivos desconocidos, o cambios de contraseña que no has hecho tú.

En tu cuenta de correo electrónico, comprueba las carpetas de enviados y spam para ver si se ha reenviado algo sin tu consentimiento. En las cuentas financieras, revisa las transacciones recientes y el historial de inicios de sesión por si hubiera anomalías.

Sigue supervisando estas cuentas las próximas semanas. Si esto te parece demasiado, consulta si los servicios ofrecen alertas en tiempo real en caso de inicio de sesión, transacciones u otra actividad en tus cuentas; así no tendrás que seguir comprobándolo manualmente.

7. Denuncia el intento de phishing

Cuando tu dispositivo esté limpio, denuncia el enlace de phishing para evitar que otras personas caigan en la misma estafa. Si te llegó por correo electrónico, vuelve al mensaje y usa los botones Denunciar spam o Denunciar phishing. Ten mucho cuidado de no entrar en el enlace.

Si el correo electrónico se hacía pasar por una gran empresa, denúncialo a través de su página de ayuda oficial o reenvíalo a su dirección de phishing. Por ejemplo, phishing@paypal.com para PayPal o reportascam@amazon.com para Amazon. También puedes denunciarlo a las agencias estatales, como la FTC (Comisión Federal de Comercio) de Estados Unidos o el National Cyber Security Centre de Reino Unido.

No olvides avisar a tus amigos, familiares, compañeros de trabajo y otros contactos. Si los agentes maliciosos tienen acceso a tu cuenta, pueden usarla para enviar correos de phishing a la gente que conoces, lo que hace que la estafa sea más convincente.

Cómo evitar ataques de phishing en el futuro

La mejor forma de protegerte de las estafas de phishing es no entrando en los enlaces. Lo importante es aprender a detectar las señales de advertencia, proteger tu identidad y utilizar las herramientas de ciberseguridad que están a tu alcance.

Reconoce las banderas rojas del phishing

Las estafas de phishing pueden ser confusas y convincentes, pero todas tienden a seguir el mismo manual. Presta atención a lo siguiente:

URL que no coinciden

Observa detenidamente la dirección de correo electrónico del remitente y asegúrate de que coincida con el sitio web oficial de la empresa que supuestamente te contacta. Los nombres de dominio modificados o mal escritos son clásicos de estafador. Por ejemplo, surfsahrk.com o sharksurf.com en lugar de surfshark.com.

Las frases con tácticas que reflejan urgencia o miedo

—como «¡Actúa ya!», «Tu cuenta se desactivará hoy» o «Última advertencia»— tratan de desatar el pánico y obligarte a tomar una decisión rápida. El objetivo es que hagas clic, respondas o compartas información antes de tener la oportunidad de pensar bien las cosas o darte cuenta de que algo no cuadra.

Errores de ortografía y gramática

Presta mucha atención a cómo está redactado el mensaje. Los correos electrónicos de phishing contienen a menudo errores ortográficos y gramaticales. En algunos casos, los estafadores incluyen estos errores a propósito para filtrar a los usuarios más precavidos.

Aunque en los ataques de phishing es común el lenguaje descuidado, recuerda que los estafadores también pueden usar las herramientas de IA para mejorar su redacción. Si un mensaje parece escrito por ChatGPT, cuidado. Comprueba dos veces al remitente antes de abrir cualquier enlace.

Saludos genéricos

La mayoría de los correos electrónicos y mensajes de texto de phishing se envían en masa, ya que es una jugada de probabilidad. Por eso, a menudo comienzan con aperturas genéricas (y a veces vergonzosas) como «Hola, cariño» o «Querido cliente». Las empresas legítimas, por el contrario, suelen utilizar tu nombre para que los correos electrónicos parezcan más personales.

Enlaces o archivos sospechosos

Si un correo electrónico o un mensaje te apremia a entrar en un enlace o a descargar un archivo que no esperabas, actúa con mucha precaución. Las empresas reales no suelen enviar enlaces de inicio de sesión ni adjuntos así como así. Y si el archivo termina en .exe, .zip o .scr, es mejor no hacer nada.

Ofertas demasiado buenas para ser verdad

Las estafas de phishing suelen prometer cosas como iPhones gratis, reembolsos instantáneos o recompensas por tiempo limitado. Cualquier cosa para llamar tu atención y hacer que pulses ya mismo. Si suena demasiado generoso, asume que es una estafa.

Usa herramientas de protección

Incluso los usuarios más resabiados pueden ser víctimas de una estafa; por eso es importante reforzar tus defensas contra enlaces de phishing.

Un bloqueador de anuncios fiable, como Clean Web de Surfshark, es un buen sitio por el que empezar. Clean Web minimiza los riesgos de phishing bloqueando anuncios, alertas de virus falsas y rastreadores sigilosos antes de que carguen. De esta forma, te aparecerán menos trampas de phishing mientras estés navegando.

Úsalo con Surfshark Antivirus para duplicar tu protección contra el phishing. Su función de protección web se ejecuta de fondo, comprobando cualquier URL que abras y bloqueando todo lo que considere inseguro.

Protege tu identidad

Cuantos menos datos personales puedan sacar sobre ti, más difícil será convertirte en su objetivo. Así pues, no compartas tus datos reales online a menos que sea totalmente necesario. En su lugar, plantéate usar Alternative ID de Surfshark para generar una identidad online, que podrás usar para navegar, registrarte en servicios y recibir correos sin exponer tu identidad ni tu información de contacto.

Por su parte, Surfshark Alert te ayuda a controlar tu información personal. Si tu correo electrónico, tus contraseñas u otros datos sensibles aparecen en una filtración de datos, te lo notifica al instante. Eso significa que puedes cambiar rápidamente las contraseñas afectadas, activar el 2FA y estar alerta a los ataques de phishing.

En resumen: mantén la calma, mantente a salvo

Si abres un enlace de phishing por accidente, mantén la calma y pasa al instante al control de daños. Desconéctate de Internet, haz un análisis completo de malware y actualiza las contraseñas por precaución.

Aunque lo mejor es evitarte esos problemas. Aprende a reconocer las señales de los ataques de phishing, mantén tu identidad real alejada de Internet y usa las herramientas de seguridad online. Para una protección constante, echa un vistazo a Surfshark One, una suite de ciberseguridad todo en uno equipada con Clean Web, Antivirus, Alternative ID y mucho más.

PREGUNTAS FRECUENTES

¿Qué pasa si abro un enlace de phishing sin querer?

Si has abierto un enlace de phishing por accidente, actúa rápido para minimizar los daños.

Lo primero es lo primero: no introduzcas información si el enlace te lleva a un sitio sospechoso o desconocido. O a cualquier sitio, solo por asegurarnos. A continuación, desconéctate de Internet para evitar las posibles transferencias de datos. Luego haz un análisis completo de malware con un antivirus fiable, como Surfshark Antivirus.

En adelante, vigila tus cuentas para detectar actividad inusual.

¿Me han hackeado si he abierto un enlace?

Abrir un enlace no siempre significa que te han hackeado. En algunos casos, no pasa nada. En otros casos, los hackers que hay tras el enlace malicioso pueden intentar robar tus datos, redirigirte a una página de inicio de sesión falsa, instalar malware o comprometer tus cuentas. Para salir de dudas, haz un análisis completo de malware, cambia las contraseñas y vigila tus cuentas para detectar actividad inusual.

Si he abierto un enlace, ¿tengo que resetear el móvil?

No tienes por qué resetear el móvil tras hacer clic en un enlace de phishing.

Sin embargo, si te has descargado un archivo, has introducido información personal u observas que hace cosas raras, un reinicio puede ayudar a eliminar el malware oculto. Antes de resetearlo, haz una copia de seguridad de los datos, ya que podrían desaparecer, incluidas las fotos, los archivos y las aplicaciones.

¿Los enlaces de phishing pueden hackearme el móvil?

Si solo los abres, los enlaces de phishing por sí solos no suelen hackearte el móvil. Sin embargo, pueden darte problemas si vas más lejos, como descargar un archivo malicioso, instalar una aplicación fraudulenta o facilitar tu información personal en un sitio web falso. Para andar sobre seguro, no interactúes con nada que resulte sospechoso y haz un análisis de malware si tienes alguna duda.

¿Cómo sé si un enlace de phishing ha instalado malware?

Si un enlace de phishing ha conseguido instalar malware, podrían aparecerte mensajes emergentes inesperados, aplicaciones que no conoces o incluso bajar el rendimiento del dispositivo. Estas son algunas de las señales de que hay algo malicioso acechando de fondo.