Te despiertas y decides hacer un poco de scroll. Al cabo de un rato, tu móvil se calienta mucho. Entonces te das cuenta de que hay una nueva aplicación que no recuerdas haber instalado. Estos son solo dos señales del hackeo de tu móvil. Sigue leyendo y descubre las señales de que te han hackeado el móvil, los códigos cortos y las aplicaciones para comprobarlo, y algunos consejos sobre cómo protegerte para que no vuelva a ocurrir en el futuro.

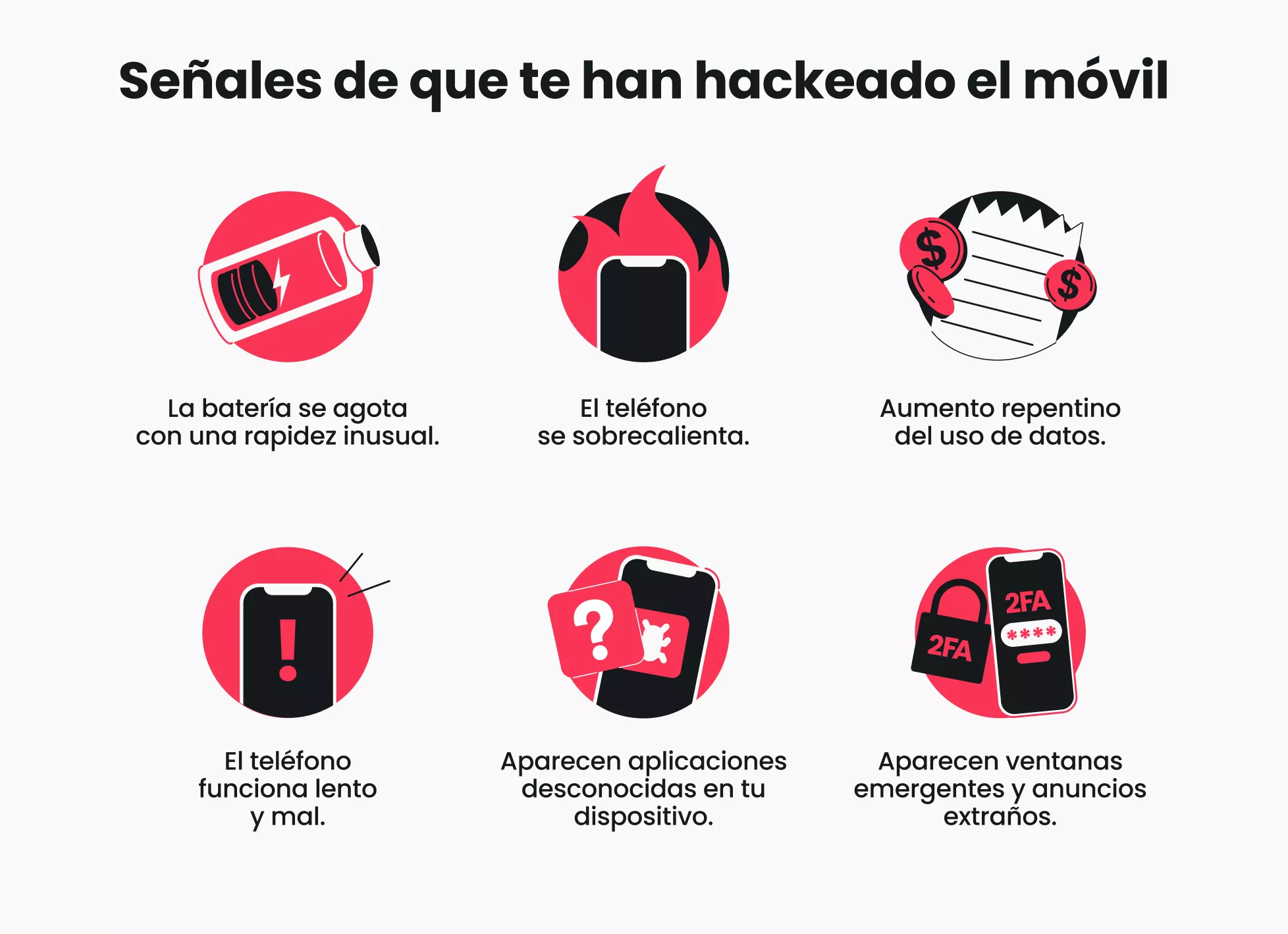

Señales de que te han hackeado tu móvil

Si no estás completamente desconectado del mundo digital, es probable que tu smartphone almacene una cantidad significativa de tu información personal y financiera. Por lo tanto, si te lo hackean, las consecuencias pueden ser nefastas, así que es fundamental detectar a tiempo las señales de alerta de un hackeo.

Y no importa qué teléfono utilices: los dispositivos Android suelen considerarse más vulnerables, pero los iPhone tampoco son del todo seguros. Tienes que estar pendiente a estas señales:

- La batería se agota inusualmente rápido. Hay varias razones por las que la batería de tu teléfono puede agotarse rápidamente, entre ellas el uso de aplicaciones que consumen mucha energía o una batería defectuosa o vieja. Sin embargo, un cambio repentino en la duración de la batería podría ser una señal de que un malware está agotando su energía.

- El teléfono se sobrecalienta. Si tu teléfono móvil se calienta al tacto, puede ser el resultado de actividades que consumen mucha energía, como el uso de aplicaciones de streaming o juegos. Sin embargo, si no utilizas ninguna de estas aplicaciones y tu teléfono sigue calentándose, puede indicar la existencia de spyware u otro software malicioso ejecutándose en segundo plano.

- Aparecen aplicaciones desconocidas en tu dispositivo. Si encuentras aplicaciones sospechosas que no te has descargado, lo más probable es que alguien haya instalado spyware o malware en tu teléfono que le permita acceder sin autorización a tu móvil de forma remota.

- Aparecen ventanas emergentes y anuncios extraños. Una gran cantidad de ventanas emergentes inusuales, ya sean notificaciones de códigos 2FA (autenticación de dos factores) no solicitadas, anuncios extraños u otras ventanas emergentes en la pantalla de inicio o mientras navegas, es un un claro indicio de que tu teléfono podría estar comprometido. Ten cuidado, ya que hacer clic en esas ventanas emergentes se te puede redirigir a sitios web no seguros o instalar malware en tu dispositivo.

- El uso de datos indica un aumento repentino. Si observas un aumento inesperado en el uso de datos móviles, ya sea en el menú de configuración de tu teléfono o reflejado en tu factura mensual, podría significar que tu dispositivo móvil ha sido hackeado y que algún malware se está ejecutando en segundo plano, consumiendo más datos.

- El teléfono funciona mal. Si tu teléfono se reinicia sin motivo, funciona lentamente, se apaga o cambia su configuración, podría tratarse de errores de software sin importancia, pero también podrían ser señales de que han hackeado tu teléfono.

Códigos de marcación para comprobar si te han hackeado el teléfono

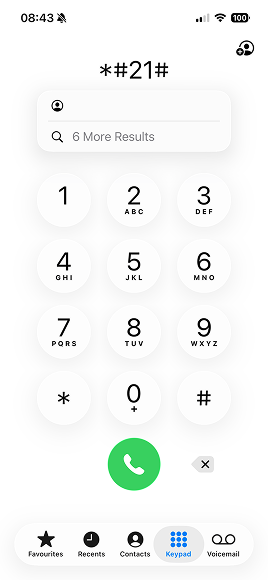

*#21#: comprobación del desvío incondicional de llamadas

Marcar *#21# es una forma rápida de comprobar si tus llamadas y mensajes se están desviando a otro número sin tu conocimiento. Este proceso, llamado desvío incondicional de llamadas, redirige todas las llamadas entrantes, incluso cuando tu teléfono está encendido y disponible.

Si los hackers logran configurar el desvío incondicional de llamadas en tu número, pueden interceptar tus llamadas entrantes o capturar información confidencial como los códigos 2FA.

Si detectas un desvío sospechoso después de marcar *#21#, normalmente puedes desactivar esta función introduciendo ##21#.

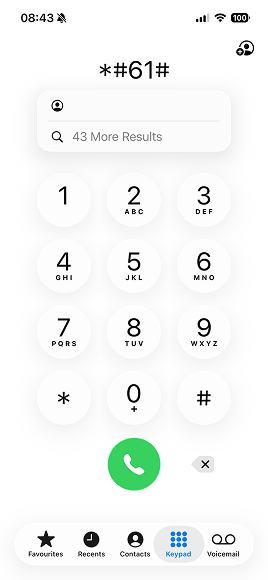

*#61#, *#62# y **#67*: comprobación del desvío condicional de llamadas

A diferencia del desvío de llamadas incondicional, el desvío de llamadas condicional es una función que solo se activa si tú no estás disponible o estás ocupado. Se suele utilizar de forma legítima para el buzón de voz y reenvía tus llamadas y mensajes a un número determinado:

- Cuando tu teléfono está fuera de cobertura, apagado o en modo avión.

- Cuando estás en otra línea o rechazas la llamada.

- Cuando no respondes a la llamada entrante.

Sin embargo, los hackers también podrían aprovecharse de esta función y redirigir secretamente tus llamadas a otro número para interceptar información.

- Al marcar *#61# se muestra a dónde se desvían las llamadas cuando no contestas. Puedes configurar un retraso de tiempo tras el cual tus llamadas se desvían al buzón de voz si no contestas. Sin embargo, los hackers pueden configurarlo para un tiempo tan corto que es posible que ni siquiera notes que te llaman. Puedes desactivar esta función marcando ##61#.

- Al marcar *#62# puedes comprobar dónde se desvían tus llamadas y mensajes cuando tu teléfono está fuera de alcance, por ejemplo, fuera de servicio, apagado o en modo avión. Si observas que hay un número desconocido vinculado a tu configuración de desvío, puedes desactivarlo marcando ##62#.

- Al marcar *#67#, se muestra el número al que se desvían tus llamadas cuando estás en otra línea o rechazas una llamada entrante. Si el número que se muestra te resulta desconocido, puedes desactivar este ajuste marcando ##67#.

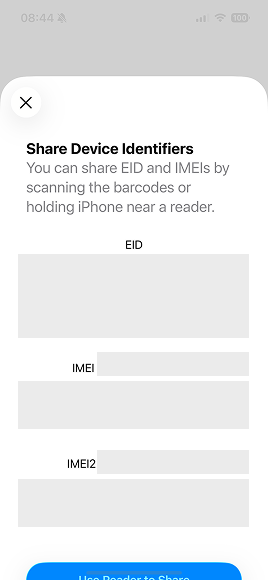

*#06#: visualización del IMEI

Cada teléfono tiene un número de identificación único de 15 dígitos llamado IMEI (Identidad Internacional de Equipo Móvil). Ayuda a verificar la autenticidad de tu dispositivo y a rastrearlo en caso de pérdida, robo o peligro. Puedes encontrarlo fácilmente marcando *#06#.

El código IMEI por sí solo no te dirá si te han hackeado el teléfono. Sin embargo, conocer el IMEI de tu dispositivo puede ayudar a tu proveedor de servicios o a las fuerzas del orden a bloquear el acceso no autorizado y proteger tus datos si sospechas que tu teléfono ha sido comprometido.

Las mejores aplicaciones para comprobar si te han hackeado el móvil

Si sospechas que tu móvil está comprometido, también hay algunas aplicaciones que pueden ayudarte a analizar tu dispositivo en busca de malware, spyware y otras actividades sospechosas.

Antivirus

Una aplicación antivirus de buena reputación puede realizar análisis en profundidad en tu teléfono para detectar aplicaciones y archivos maliciosos que la configuración estándar del teléfono podría pasar por alto. Por ejemplo, Surfshark Antivirus es una gran opción todo en uno para teléfonos Android. Proporciona protección en tiempo real, bloquea amenazas conocidas y ayuda a proteger tus datos personales, tanto en tu Android como en otros cuatro dispositivos compatibles.

Google Play Protect (Android)

En tu Android, también puedes utilizar Google Play Protect para analizar automáticamente las aplicaciones instaladas en busca de comportamientos dañinos. Para realizar una comprobación manual:

- Abre Google Play Store.

- Toca el icono de tu perfil y selecciona Play Protect.

- Selecciona Analizar para buscar aplicaciones potencialmente maliciosas o problemas de seguridad.

Comprobación de seguridad de iOS (iPhone)

Los usuarios de Apple pueden aprovechar la función integrada, Comprobación de Seguridad de iOS. Para utilizarla:

- Ve a Ajustes > Privacidad y seguridad > Comprobación de seguridad.

- Selecciona Gestionar Uso Compartido y Acceso.

- Revisa qué personas, aplicaciones o dispositivos tienen acceso a tus datos y permisos.

- Revoca o restablece el acceso si algo parece sospechoso.

Qué hacer si te hackean el móvil

Si tu móvil se ve comprometido, hay algunas medidas inmediatas que debes tomar para evitar el mayor daño posible. Por lo tanto, si sospechas que te han hackeado el móvil, esto es lo que debes hacer:

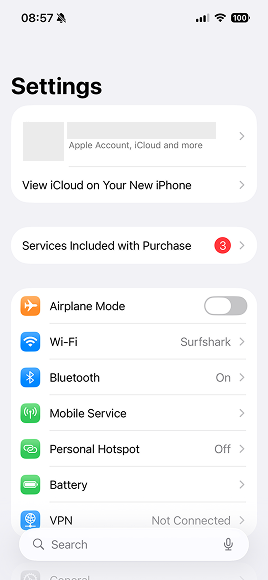

1. Desconecta internet

En primer lugar, corta tu conexión wifi, desactiva los datos móviles en tu dispositivo móvil y desactiva el Bluetooth. Desactivar el acceso a internet puede impedir que los hackers envíen y reciban más información desde tu móvil.

2. Elimina las aplicaciones sospechosas

Revisa la lista de aplicaciones de tu teléfono en busca de aplicaciones sospechosas o desconocidas. Si encuentras alguna aplicación que no hayas descargado tú mismo, elimínala inmediatamente. Reinicia el teléfono y vuelve a revisar para asegurarte de que se han eliminado correctamente.

3. Ejecuta un análisis antivirus

A continuación, analiza tu teléfono con una aplicación antivirus: el software antivirus analizará tu dispositivo, reconocerá el malware y te notificará al respecto o lo eliminará.

Si todavía no tienes un antivirus en el teléfono, instala uno y luego ejecuta la comprobación. Para teléfonos Android, puedes utilizar Surfshark Antivirus.

Una vez que se hayan eliminado los archivos o aplicaciones maliciosos, reinicia tu teléfono y comprueba que hayan desaparecido.

Nota: Surfshark ofrece Antivirus para Windows, Android y macOS.

4. Cambia las contraseñas

También debes actualizar las contraseñas lo antes posible. Empieza por las cuentas más sensibles, como las de banca, correo electrónico, almacenamiento en la nube y redes sociales, y luego el resto de aplicaciones y páginas web vinculadas al teléfono comprometido. Además, considera la posibilidad de utilizar otro dispositivo que no esté comprometido para este proceso. Asegúrate de que tus nuevas contraseñas sean seguras y nunca hayan sido utilizadas anteriormente.

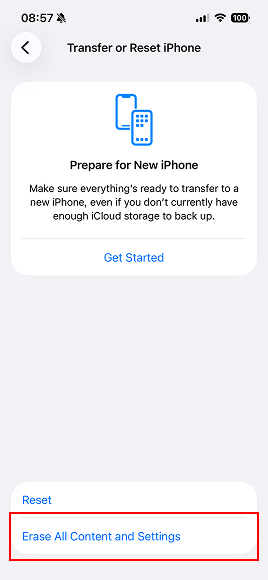

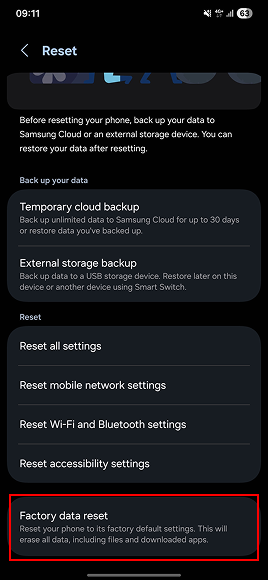

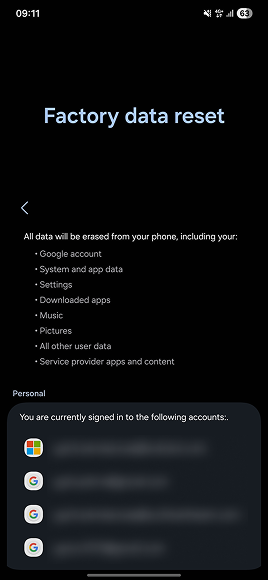

5. Restablece la configuración de fábrica si es necesario

Si nada funciona y tu teléfono sigue mostrando signos de malware, debes intentar restablecer tu dispositivo a la configuración de fábrica. Un restablecimiento de fábrica elimina los datos de tu dispositivo móvil y devuelve la configuración a los valores predeterminados de fábrica, borrando todo el malware en el proceso.

Consejo: Antes de restablecer la configuración de fábrica, asegúrate de hacer una copia de seguridad de los archivos, contactos y archivos multimedia importantes, ya que se eliminarán durante el proceso.

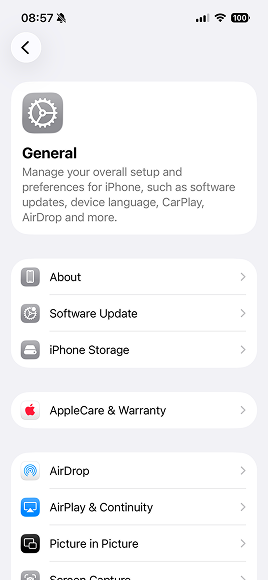

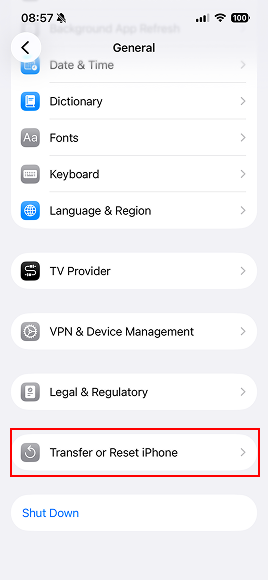

Restablecimiento de fábrica en un iPhone

A continuación te explicamos cómo restablecer la configuración de fábrica en el iPhone:

- Abre Ajustes.

- Selecciona General.

- Desplázate hasta Transferir o Restablecer iPhone.

- Pulsa Borrar todo el contenido y la configuración.

Para obtener una guía más detallada, lee la página de soporte de Apple sobre cómo restaurar la configuración de fábrica de tu dispositivo Apple.

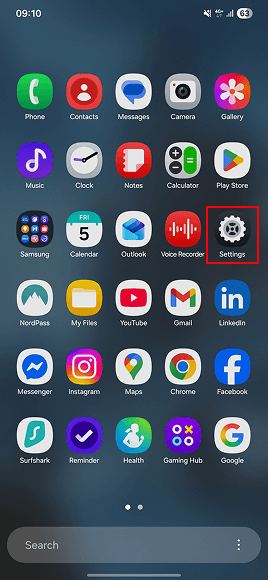

Restablecimiento de fábrica en un dispositivo Android

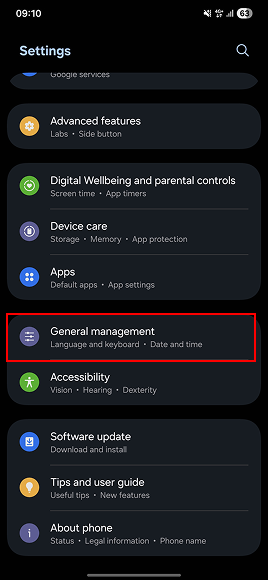

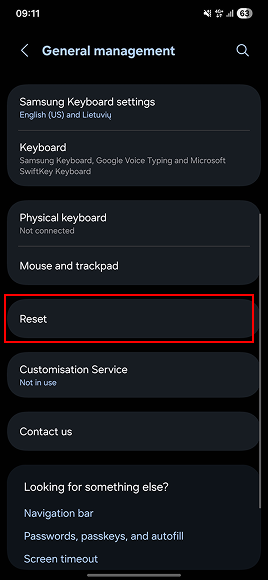

Restablecer la configuración de fábrica para usuarios de Android variará en función del fabricante, pero los pasos generales son los siguientes:

- Abre Ajustes.

- Pulsa Gestión general.

- Elige Restablecer.

- Selecciona Restablecer datos de fábrica.

- Pulsa Restablecer.

Dado que existen muchos fabricantes de Android, recuerda consultar sus sitios web para obtener directrices más directas.

6. Informa a tus contactos

El código malicioso se puede transferir a través de un mensaje o un correo electrónico enviado desde tu dispositivo. Para evitar que alguien haga clic en enlaces maliciosos e infecte también sus dispositivos, informa a tus contactos de que han hackeado tu teléfono y diles que ignoren cualquier mensaje sospechoso que reciban de ti.

Cómo entran los hackers en tu teléfono

Hay varias formas de hackear un teléfono. Estas son algunas de las técnicas de hackeo de teléfonos más comunes:

- Ingeniería social. El Phishing es una de las técnicas de ingeniería social más utilizadas por los hackers. Los hackers envían correos electrónicos o mensajes que parecen legítimos, similares en concepto al bluejacking, pero normalmente más peligrosos, e intentan engañar a las personas para que hagan clic en un enlace malicioso y descarguen software malicioso.

- Aplicaciones falsas. Los ciberdelincuentes pueden publicar aplicaciones maliciosas que parecen legítimas. Una vez que instalas una, puede solicitar permisos excesivos, robar datos confidenciales o instalar malware adicional. Las aplicaciones falsas suelen descargarse de tiendas de aplicaciones o enlaces no oficiales, así que limítate a las fuentes oficiales.

- Fisgoneo en la red wifi pública. Tu dispositivo puede infectarse con malware al conectarse a redes wifi falsas, también llamadas redes gemelas malvadas, que te redirigen a sitios web maliciosos.

- Spyware. Algunos programas espía podrían instalarse fácilmente en tu móvil si alguien tiene acceso directo a tu dispositivo. Esto no requiere conocimientos avanzados de informática, y tu móvil podría ser controlado o gestionado a distancia.

¿Cómo puedo proteger mi teléfono de los hackers?

Ahora ya conoces las señales de que lo han hackeado, pero ¿cómo puedes evitar que ocurra? Te damos algunos consejos de seguridad:

- Utiliza contraseñas fuertes. Configura contraseñas únicas y complejas que incluyan una combinación de letras, números y símbolos. Además, evita reutilizar la misma contraseña en varias cuentas.

- Activa la autenticación multifactor (MFA). Para proteger aún más tus cuentas, activa la autenticación multifactor (MFA) siempre que sea posible. Al añadir uno o varios pasos de verificación adicionales, la MFA dificulta mucho más que los hackers accedan a tu teléfono o a tu cuenta online, incluso si consiguen robar tu contraseña.

- Actualiza tu sistema operativo y tus aplicaciones con regularidad. Para garantizar la seguridad del dispositivo, actualiza el sistema operativo (SO) y las aplicaciones de tu móvil con regularidad. Estas actualizaciones de software suelen incluir correcciones de vulnerabilidades conocidas y los últimos parches de seguridad.

- Evita los enlaces y descargas sospechosos. Si un archivo o un enlace parece sospechoso, probablemente lo sea. Algunos programas maliciosos se propagan automáticamente, por lo que los enlaces extraños en los mensajes de tus amigos o los archivos adjuntos raros en los correos electrónicos pueden contener un virus que comprometa tu dispositivo. Sabiendo esto, no abras esos archivos o enlaces e informa a la persona que te los envió.

- Instala un software antivirus. El uso habitual de aplicaciones antivirus puede acabar con las amenazas más comunes. Pero se deben actualizar periódicamente, como cualquier otra aplicación, porque esas actualizaciones suelen incluir correcciones a problemas de seguridad descubiertos recientemente.

- Utiliza una VPN. Una VPN en tu teléfono es una aplicación de seguridad móvil. Conectarte a una VPN cifra tu tráfico de internet, de modo que si los hackers intentan robar tus datos e interceptar tu teléfono utilizando, por ejemplo, redes wifi públicas no seguras, no conseguirán nada útil.

- Descarga aplicaciones de tiendas oficiales. Las tiendas oficiales de aplicaciones son menos propensas a incluir aplicaciones maliciosas. Aunque todavía pueden existir algunos riesgos para la privacidad, se pueden evitar si se es selectivo.

También debes revisar periódicamente tus aplicaciones. Esto te ayudará a darte cuenta de cualquier aplicación sospechosa que no hayas instalado tú mismo, con suerte antes de que causen daños a tu dispositivo, cuentas e información personal.

Mantente protegido con Surfshark One

Cuando se trata de mantener seguros tus dispositivos, Surfshark One es el paquete de protección todo en uno definitivo. Con una única suscripción One, obtienes una amplia protección online en un número ilimitado de dispositivos con varias herramientas de privacidad y seguridad, así como protección antivirus en hasta cinco dispositivos.

Esto es lo que incluye Surfshark One:

- VPN: cifra tu tráfico de internet y ayuda a proteger tus datos en redes wifi públicas, evitando que hackers y fisgones intercepten tu conexión.

- Antivirus: analiza tu dispositivo en busca de malware, spyware y otras amenazas, y elimina cualquier elemento sospechoso antes de que pueda causar daños.

- Alert: supervisa tu información personal en busca de fugas de datos y te avisa si tus credenciales, direcciones de correo electrónico o contraseñas aparecen en internet.

- Search: un motor de búsqueda privado que no rastrea tus consultas ni crea un perfil sobre ti, lo que te proporciona resultados de búsqueda limpios e imparciales en todo momento.

Con Surfshark One, obtienes un potente paquete de ciberseguridad: protege varios dispositivos y disfruta de la máxima tranquilidad.

En conclusión: no descuides la seguridad de tu móvil

A estas alturas, ya sabes cómo saber si te han hackeado el teléfono y qué señales de alerta debes buscar. Pero la prevención es tan importante como la detección. Utilizar herramientas que refuercen tu privacidad y seguridad puede ayudarte a reducir el riesgo de que los hackers y el malware accedan a tu dispositivo. Un paquete de ciberseguridad como Surfshark One, repleto de funciones y herramientas de seguridad esenciales, puede ayudarte a mantener tus datos y dispositivos a salvo.

PREGUNTAS FRECUENTES

¿Alguien puede hackear mi teléfono de forma remota?

Sí, es posible hackear tu teléfono de forma remota, pero puedes dificultar mucho esta tarea a los hackers. Para evitar que tu teléfono sea duplicado o que se acceda a él de forma remota, mantén tu software actualizado, utiliza la autenticación de dos factores (2FA) y comprueba si hay aplicaciones sospechosas en tu teléfono que tú no hayas instalado.

También debes evitar hacer jailbreak a tu iPhone o rootear tu Android, ya que ambas cosas pueden eliminar importantes protecciones de seguridad integradas y exponer tu teléfono a riesgos de seguridad.

¿Pueden los hackers acceder a mi cámara?

Sí, los hackers pueden acceder a tu cámara a través de programas espía o aplicaciones maliciosas. Para protegerte, comprueba los permisos de las aplicaciones, desinstala las aplicaciones sospechosas y mantén actualizado el teléfono. Cubrir la cámara cuando no la utilices te proporcionará mayor privacidad.

¿Son fiables los códigos de marcación?

Los códigos de marcación como *#21# o *#62# ayudan a comprobar la configuración del desvío de llamadas, pero no pueden confirmar si te han hackeado el teléfono. Son útiles para detectar redireccionamientos sospechosos, pero utiliza aplicaciones antivirus de confianza para una detección fiable de amenazas.

¿Protege la VPN contra el hackeo del móvil?

Una VPN cifra tu tráfico de internet y oculta tu IP pública, lo que mejora tu privacidad y seguridad, especialmente en redes wifi públicas. Sin embargo, no puede detener todo tipo de hackeos. Combínala con un software antivirus, contraseñas seguras y actualizaciones periódicas del sistema operativo y las aplicaciones para obtener una protección completa.