El reenvío de puertos es un concepto de red crucial que permite la conectividad avanzada de dispositivos, desde el alojamiento de juegos hasta el acceso remoto a la red doméstica. Cuando se utiliza una VPN (red privada virtual), el reenvío de puertos se hace más complejo, pero sigue siendo posible y, a veces, necesario. Tanto si eres principiante en redes como si solo tienes curiosidad por las VPN, exploraremos cómo interactúan estas tecnologías y cuándo te conviene utilizarlas juntas.

¿Qué es el reenvío de puertos?

El reenvío de puertos es una técnica de red que crea una ruta directa para que los dispositivos externos lleguen a servicios específicos dentro de tu red privada. Como un controlador de tráfico digital, dirige los datos entrantes al dispositivo adecuado de tu red local.

El reenvío de puertos es esencial para los juegos online, el acceso a escritorios remotos y el alojamiento de servidores, ya que permite que un tráfico externo específico llegue a tu dispositivo creando aperturas específicas en la barrera de seguridad de tu red.

Cómo funciona el reenvío de puertos

El reenvío de puertos se consigue creando una ruta directa para que el tráfico específico llegue a un dispositivo o servicio designado dentro de una red privada. Para entender cómo funciona exactamente el reenvío de puertos, es preciso analizar sus componentes clave:

¿Qué son los puertos?

Los puertos son pasarelas virtuales que se utilizan para gestionar y diferenciar el tráfico en tu red. Actúan como puntos finales de comunicación, garantizando así que los datos correctos lleguen a la aplicación correcta. Por ejemplo:

- Puerto 80: se utiliza para el tráfico web HTTP.

- Puerto 443: se utiliza para HTTPS (tráfico web seguro).

- Puerto 3389: se utiliza para el Protocolo de escritorio remoto (RDP).

A cada aplicación o servicio que se ejecuta en un dispositivo se le asigna un puerto específico para agilizar el flujo de datos. Sin puertos, los flujos de datos entrantes y salientes serían caóticos e imposible de gestionar.

¿Para qué sirve NAT?

La Traducción de direcciones de red (NAT) es una función del router que permite que varios dispositivos de tu red privada compartan una dirección IPpública (la del router), actuando como un gestor de tráfico para tus conexiones de red.

Mientras que NAT suele bloquear el tráfico entrante por seguridad, el reenvío de puertos le dice exactamente qué conexiones externas debe permitir y a qué parte de tu red debe enviarlas.

¿Qué tiene esto que ver con el reenvío de puertos?

El reenvío de puertos modifica el comportamiento por defecto de NAT indicándole explícitamente que reenvíe el tráfico de un puerto concreto a un dispositivo o servicio designado dentro de la red privada.

Por ejemplo:

- Un usuario configura el reenvío de puertos al puerto 3389 para permitir el acceso remoto al escritorio.

- El router tiene instrucciones de reenviar cualquier tráfico en el puerto 3389 al ordenador del usuario en la red local.

- Ahora los dispositivos externos pueden conectarse al ordenador local utilizando la dirección IP pública y el puerto reenviado.

Básicamente, el reenvío de puertos crea una ruta directa a través de NAT, permitiendo que los dispositivos externos accedan a los recursos internos mientras se mantiene cierto grado de control sobre el proceso.

Fun fact: Satellite internet providers like Starlink rely on NAT to give users web access.

Reenvío de puertos automático: UPnP vs. activación de puertos

Configurar manualmente el reenvío de puertos puede ser engorroso, sobre todo si varios dispositivos o aplicaciones requieren acceso a puertos específicos. Para agilizar el proceso, se desarrollaron métodos de reenvío de puertos automático como el Universal Plug and Play (UPnP) y la activación de puertos. Ambos métodos pretenden simplificar el reenvío de puertos, pero funcionan de formas distintas:

UPnP

UPnP es un protocolo que permite a los dispositivos abrir automáticamente puertos en el router cuando sea necesario. Esto elimina la necesidad de configuración manual y lo utilizan a menudo las consolas de videojuegos, los dispositivos de streaming y los sistemas domésticos inteligentes.

Cómo funciona:

- Un dispositivo envía una solicitud UPnP al router, pidiéndole que abra un puerto específico.

- El router crea dinámicamente las reglas de reenvío de puertos necesarias.

- Cuando el dispositivo ya no necesite el puerto, el router puede cerrarlo, aunque esto no siempre está garantizado.

UPnP simplifica la gestión de la red, proporcionando una solución ideal para los usuarios habituales que quieren que sus dispositivos se comuniquen a la perfección sin intervención técnica, especialmente cuando estos dispositivos actualizan con frecuencia su configuración de red.

Sin embargo, la comodidad de UPnP conlleva importantes riesgos de seguridad. La naturaleza automática del protocolo puede crear brechas temporales de seguridad, haciéndote vulnerable a amenazas externas. El malware y los dispositivos maliciosos podrían explotar estas aperturas para obtener acceso no autorizado a tu red, comprometiendo así tu seguridad online.

Activación de puertos

La activación de puertos es una alternativa más segura que UPnP, ya que ofrece el reenvío dinámico de puertos con protecciones adicionales. En lugar de que los dispositivos abran los puertos directamente, el router está programado para abrir un puerto cuando se detecta automáticamente un tráfico saliente específico.

Cómo funciona:

- El router supervisa el tráfico saliente de un puerto o aplicación concretos.

- Cuando se detecta el tráfico especificado, el router abre temporalmente el puerto necesario para el tráfico entrante.

- Una vez que cesa el tráfico saliente, el puerto se cierra.

La activación de puertos mejora la seguridad de la red al crear solo aperturas temporales en tu red. A diferencia del reenvío de puertos tradicional, que mantiene los puertos abiertos permanentemente, este enfoque dinámico cierra automáticamente los puertos cuando no están en uso, reduciendo significativamente la ventana de vulnerabilidad para posibles ataques.

Aunque es más seguro que UPnP, la activación de puertos tiene limitaciones notables. El proceso de configuración requiere más conocimientos técnicos en comparación con soluciones más sencillas, y su restricción a un solo dispositivo significa que solo un dispositivo puede utilizar un puerto activado a la vez, lo que puede ser problemático en redes donde varios dispositivos necesitan acceso simultáneo al mismo servicio.

Reenvío de puertos comparado con la activación de puertos

Aunque ambos métodos sirven para simplificar la comunicación en red, la elección entre el reenvío de puertos y la activación de puertos depende de tus prioridades:

| Prestaciones | Reenvío de puertos | Activación de puertos |

|---|---|---|

| Configuración | Manual | Automática, previa configuración |

| Seguridad | Puertos permanentemente abiertos (menos seguros) | Puertos temporales (más seguros) |

| Facilidad de uso | Requiere conocimientos técnicos | Más sencillo, una vez configurado |

| Casos de uso | Alojamiento de servidores o acceso remoto | Aplicaciones que requieren conectividad intermitente |

Desventajas del reenvío de puertos

Aunque el reenvío de puertos puede ser una herramienta poderosa para permitir el acceso remoto y gestionar el tráfico de red, también abre la puerta a varios riesgos. Analizamos ahora los posibles inconvenientes que debes tener en cuenta al utilizar el reenvío de puertos:

Convierte tus dispositivos en un centro para hackers

Un puerto abierto no solo supone riesgos para tu propia red: también puede convertir tus dispositivos en conductos para actividades maliciosas fuera de ella:

- Los hackers podrían utilizar tu dispositivo como punto de lanzamiento de ataques a otras redes.

- El malware o ransomware se puede aprovechar de los puertos reenviados, propagándose por la red o desviando datos confidenciales.

Elude la seguridad VPN

Una VPN cifra tu tráfico de Internet y lo dirige a través de un servidor seguro, lo que protege tus datos de miradas indiscretas. Sin embargo, el reenvío de puertos puede socavar esta protección:

- Cuando se reenvía un puerto, el tráfico entrante elude la VPN, exponiendo tu red a la interacción directa con fuentes externas.

- Esto crea una vulnerabilidad por la que el tráfico no cifrado puede llegar a tus dispositivos, anulando las ventajas de privacidad de una VPN.

Expone los dispositivos internos al acceso externo directo

Cuando abres un puerto, básicamente invitas al tráfico externo a eludir las defensas naturales de tu router. Esta exposición puede ser una vulnerabilidad importante si:

- Un dispositivo doméstico inteligente desprotegido, como un termostato o una cámara, se vuelve accesible desde fuera de la red.

- Una consola de juegos o un servidor multimedia mal protegidos quedan abiertos a posibles exploits.

- Este acceso directo da a los hackers la oportunidad de interactuar con dispositivos que debían permanecer privados.

Podría provocar interrupciones inesperadas del servicio

El reenvío de puertos suele funcionar según el principio de «configúralo y olvídate», pero las configuraciones erróneas u olvidadas pueden provocar problemas imprevistos:

- Si varios dispositivos intentan utilizar el mismo puerto, se pueden producir conflictos y problemas de conectividad.

- Un puerto abierto que ya no sirve para nada puede seguir atrayendo tráfico, saturando potencialmente tu red o creando ralentizaciones innecesarias.

- Estas interrupciones pueden ser especialmente frustrantes en entornos que dependen de una conectividad fluida, como el trabajo a distancia o los juegos.

Introduce riesgos derivados de firmware o software obsoletos

Incluso si eres diligente a la hora de configurar correctamente el reenvío de puertos, el software obsoleto puede ser un eslabón débil:

- Los routers con firmware antiguo pueden tener fallos de seguridad que los hackers pueden aprovechar a través de puertos abiertos.

- Las aplicaciones y servicios que dependen de puertos reenviados pueden carecer de cifrado o parches adecuados, dejándolos vulnerables a exploits conocidos.

Puede revelar involuntariamente la estructura de tu red

El reenvío de puertos puede dar inadvertidamente a los hackers pistas sobre la configuración de tu red:

- Hay puertos específicos asociados a determinadas aplicaciones o servicios. Si se dejan abiertos, los atacantes pueden deducir qué dispositivos o servicios estás ejecutando.

- Esta información se puede utilizar para elaborar ataques selectivos, como identificar y explotar un servidor multimedia vulnerable o un protocolo de escritorio remoto.

- Esta información hace que tu red sea un objetivo atractivo para los atacantes que buscan puntos de entrada fáciles.

Podría explotarse para interceptar datos

Los puertos reenviados pueden permitir que los delincuentes se introduzcan en la ruta de comunicación:

- El tráfico que fluye a través de un puerto abierto es potencialmente visible para los atacantes, especialmente si no se aplica el cifrado.

- La información sensible, como las credenciales de acceso o los datos personales, podría ser interceptada durante el tránsito, provocando importantes filtraciones de la privacidad.

Cómo configurar el reenvío de puertos en el router: Windows 10

Si prefieres el control directo, el reenvío de puertos manual sigue siendo una opción. Aunque requiere más esfuerzo que el uso de UPnP, el proceso es sencillo con una guía básica:

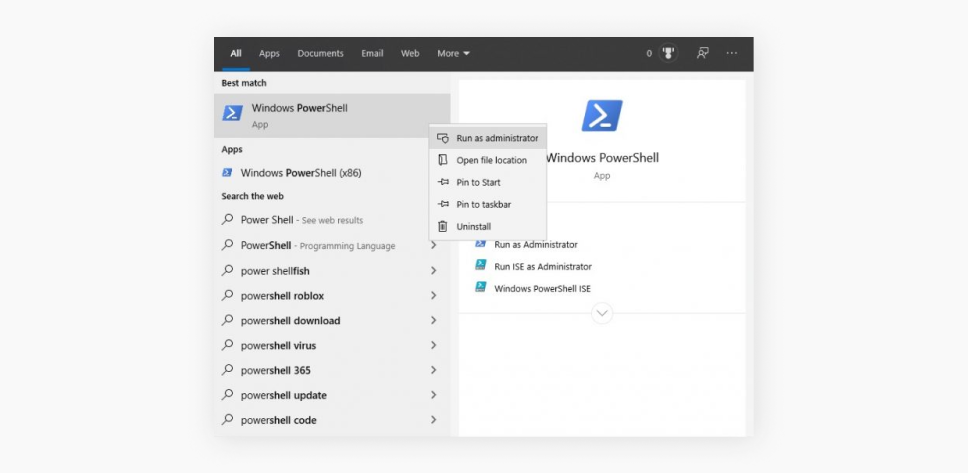

- En primer lugar, debemos asegurarnos de que tu dispositivo tiene una dirección IP estática. Empieza introduciendo PowerShell en la barra de búsqueda.

- Haz clic con el botón derecho en PowerShell y selecciona Ejecutar como administrador. Debería abrirse una ventana.

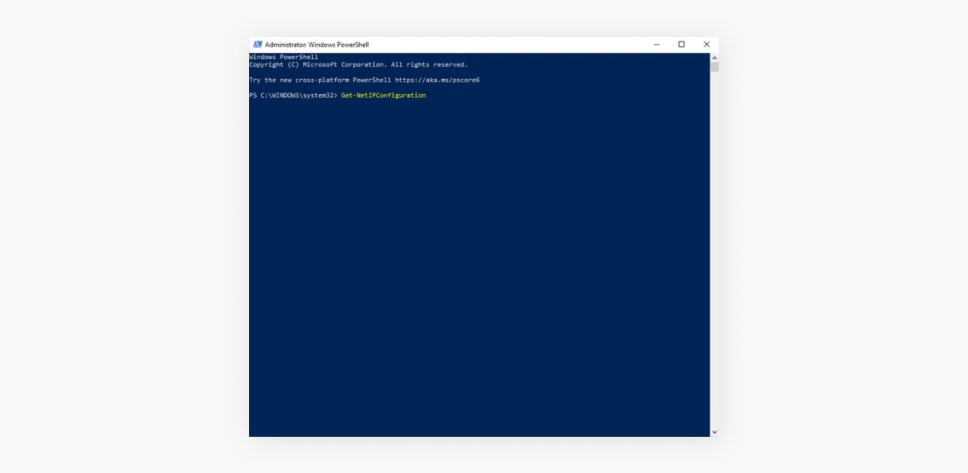

- Escribe Get-NetIPConfiguration y pulsa Intro.

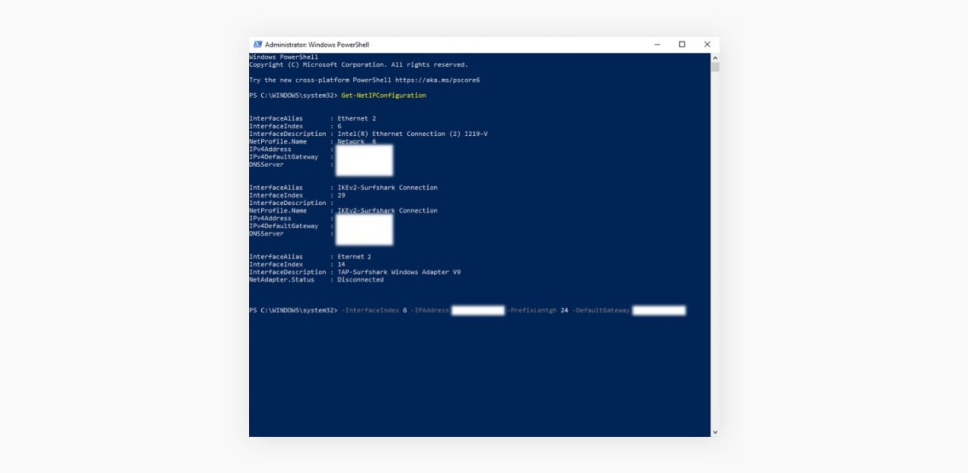

- Anota los valores junto a:

- InterfaceIndex

- IPv4Address

- IPv4DefaultGateway

- DNSServer

- Ahora introduce lo siguiente, sustituyendo los corchetes por los valores correspondientes del Paso n.º 4:

-InterfaceIndex [the value of InterfaceIndex] -IPAddress [the value of InterfaceIndex] -PrefixLength 24 -DefaultGateway [the value of IPv4DefaultGateway]

- Pulsa Intro. Esto establecerá tu dirección IP estática.

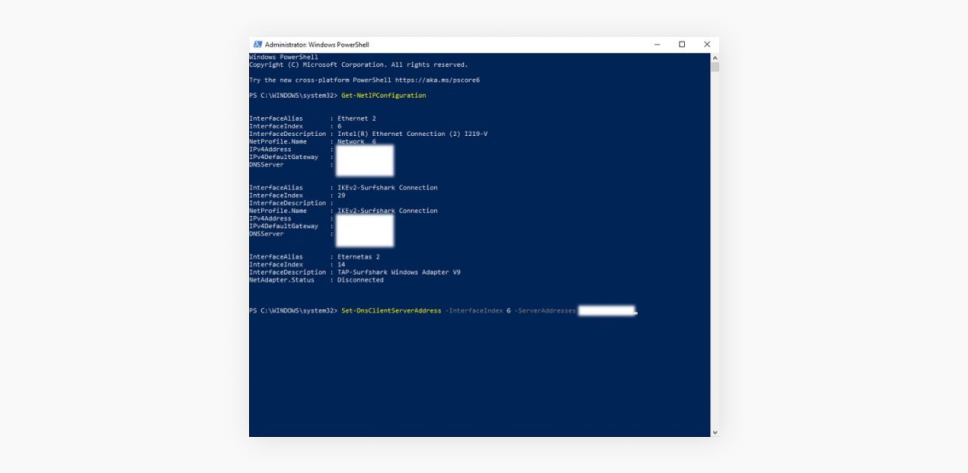

- Ahora introduce lo siguiente, sustituyendo los corchetes por los valores correspondientes del Paso n.º 4: Set-DnsClientServerAddress -InterfaceIndex [the value of InterfaceIndex] -ServerAddresses [the value of DNSServer]

- Pulsa Intro. Así se configurará el servidor DNS.

- Los pasos restantes varían según el modelo de router, pero este es el proceso general:

- Accede a la configuración de tu router introduciendo su dirección IP en tu navegador web.

- Anota tu dirección IPv4 actual antes de cambiar de DHCP a Manual.

- Busca la sección de reenvío de puertos en la configuración de tu router (consulta el manual de tu router si es necesario).

- Configura tus puertos:

- Elige los números de los puertos de entrada y salida (normalmente entre 1000 y 65 000).

- Selecciona el protocolo adecuado.

- Consulta los listados de puertos comunes si no estás seguro.

- Introduce tu dirección IP estática o la dirección IP local del dispositivo de destino.

- Guarda tu configuración haciendo clic en Activar o en la opción equivalente de la interfaz de tu router.

- ¡Enhorabuena, ya has activado correctamente el reenvío de puertos en tu router!

Cómo configurar el reenvío de puertos en el router: macOS

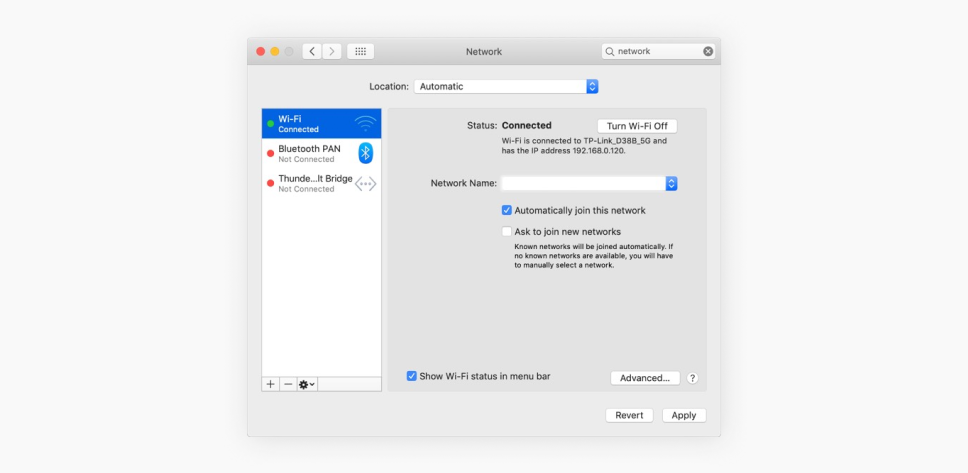

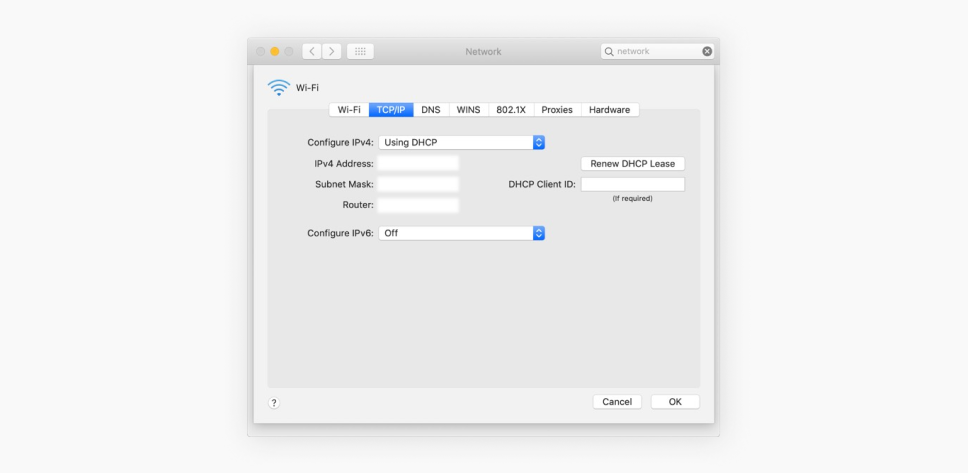

A continuación te explicamos cómo se configura el reenvío de puertos en macOS:

- En primer lugar, obtén una dirección IP estática siguiendo las instrucciones del sitio web de Apple.

- Antes de realizar ningún cambio, anota tu dirección IPv4 actual.

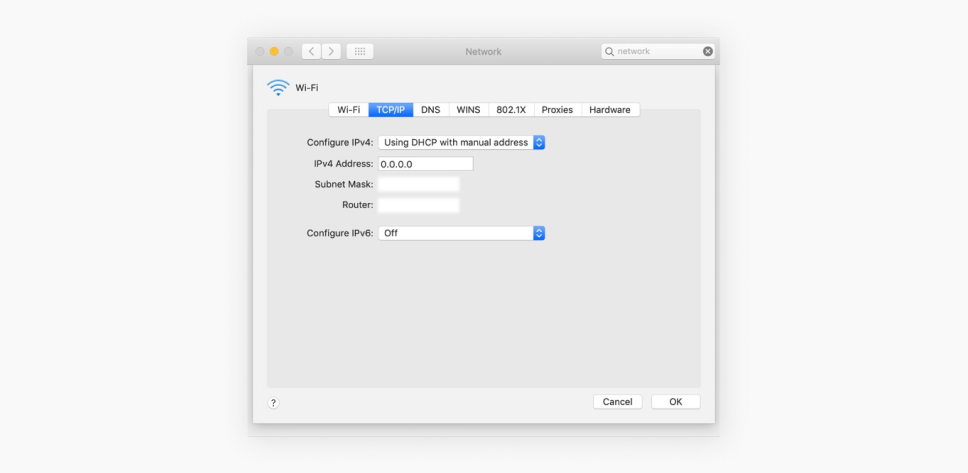

- En tu configuración de red, cambia de la configuración DHCP a Manual.

- Introduce la dirección IPv4 que anotaste en el campo que actualmente muestra 0.0.0.0.

- Anota la dirección de tu router para futuras consultas.

- Los pasos restantes varían según el modelo de router, pero este es el proceso general:

- Accede a la configuración de tu router introduciendo su dirección IP en tu navegador web.

- Anota tu dirección IPv4 actual antes de cambiar de DHCP a Manual.

- Busca la sección de reenvío de puertos en la configuración de tu router (consulta el manual de tu router si es necesario).

- Configura tus puertos:

- Elige los números de los puertos de entrada y salida (normalmente entre 1000 y 65 000).

- Selecciona el protocolo adecuado.

- Consulta los listados de puertos comunes si no estás seguro.

- Introduce tu dirección IP estática o la dirección IP local del dispositivo de destino.

- Guarda tu configuración haciendo clic en Activar o en la opción equivalente de la interfaz de tu router.

- ¡Enhorabuena, ya has activado correctamente el reenvío de puertos en tu router!

VPN con reenvío de puertos: lo que deberías saber

Mientras que las VPN protegen tu red y el reenvío de puertos la abre a conexiones externas, estas tecnologías aparentemente opuestas pueden trabajar juntas con eficacia si se configuran de la forma adecuada.

¿Se puede utilizar el reenvío de puertos con una VPN?

Sí, es posible utilizar el reenvío de puertos con una VPN, pero depende del servicio VPN que utilices. No todos los proveedores de VPN ofrecen el reenvío de puertos como opción debido a los riesgos de seguridad y privacidad que puede introducir.

Surfshark VPN no admite el reenvío de puertos. Tomamos esta decisión pensando en tu seguridad: aunque el reenvío de puertos puede ser útil, también abre un punto de acceso potencial en tu red que podría exponer tus dispositivos a conexiones no autorizadas. Proteger tu privacidad y seguridad sigue siendo nuestra máxima prioridad.

Cuando una VPN sí permite el reenvío de puertos:

- La VPN te asigna un número de puerto específico que se abre para el tráfico externo.

- Cualquier petición a este puerto se enruta a través del servidor seguro de la VPN y se reenvía a tu dispositivo.

- Esto garantiza que tu IP pública permanezca oculta aunque el puerto esté abierto.

El reenvío de puertos con una VPN permite el acceso remoto seguro a redes domésticas, servidores y dispositivos, manteniendo la privacidad mediante conexiones cifradas, ya sea para alojar servidores de juegos, gestionar sistemas domésticos inteligentes, mejorar el rendimiento P2P (peer-to-peer) o acceder a archivos personales desde cualquier lugar.

Es importante que consultes con tu proveedor de VPN si admite el reenvío de puertos y, en caso afirmativo, cómo configurarlo.

Conclusión: encontrar el equilibrio adecuado

El reenvío de puertos y las VPN pueden trabajar juntos de forma eficaz, abriendo posibilidades que van desde el alojamiento de juegos al acceso remoto a la red. Sin embargo, estas herramientas requieren una especial atención en materia de seguridad, ya que pueden crear posibles puntos de acceso en tu red que podrían exponer tus dispositivos a conexiones no autorizadas.

Preguntas frecuentes

¿Es seguro el reenvío de puertos VPN?

El reenvío de puertos VPN puede ser seguro si se aplica correctamente y se utiliza con un proveedor de VPN fiable. Sin embargo, crea un punto de entrada adicional a tu red, por lo que debes garantizar unas prácticas de seguridad sólidas, como el uso de puertos seguros y contraseñas complejas, para minimizar los riesgos.

¿Te pueden hackear a través del reenvío de puertos?

Sí, un reenvío de puertos mal configurado puede exponer tus dispositivos a ataques externos, sobre todo si el puerto reenviado está vinculado a un servicio o aplicación inseguros. Para reducir este riesgo, utiliza puertos seguros, activa cortafuegos y mantén actualizados todos los dispositivos y aplicaciones.

¿Arruinará mi Internet el reenvío de puertos?

El reenvío de puertos en sí no arruinará tu Internet, pero una configuración incorrecta puede provocar problemas de conectividad o crear cuellos de botella en el ancho de banda. Configurar correctamente y evitar conflictos con los ajustes de red existentes garantizará una experiencia de Internet sin problemas.

¿El reenvío de puertos mejora la velocidad?

El reenvío de puertos no aumenta directamente tu velocidad de Internet, pero puede mejorar el rendimiento de aplicaciones específicas, como clientes P2P o videojuegos. Permitir la comunicación directa reduce la latencia y optimiza el flujo de datos para esos servicios.

![¿Siguen mereciendo la pena las ROM personalizadas de Android? [VIDEO]](https://surfshark.com/wp-content/uploads/2025/08/custom_android_roms_hero.png)