En resumen, una VPN IPsec (red privada virtual) es una VPN que funciona con el protocolo IPsec. Pero también es mucho más. En este artículo, explicaremos qué es IPsec, el túnel IPsecy las VPN IPsec . Te lo presentamos todo de una forma sencilla pero detallada que esperamos que disfrutes. Empecemos por lo básico.

Índice

¿Qué es IPsec?

IPsec significa seguridad de protocolo en Internet. La parte IP indica a dónde deben ir los datos, y la parte sec los cifra y autentica. En otras palabras, IPsec es un conjunto de protocolos que establecen una conexión segura y cifrada entre dispositivos a través del Internet público.

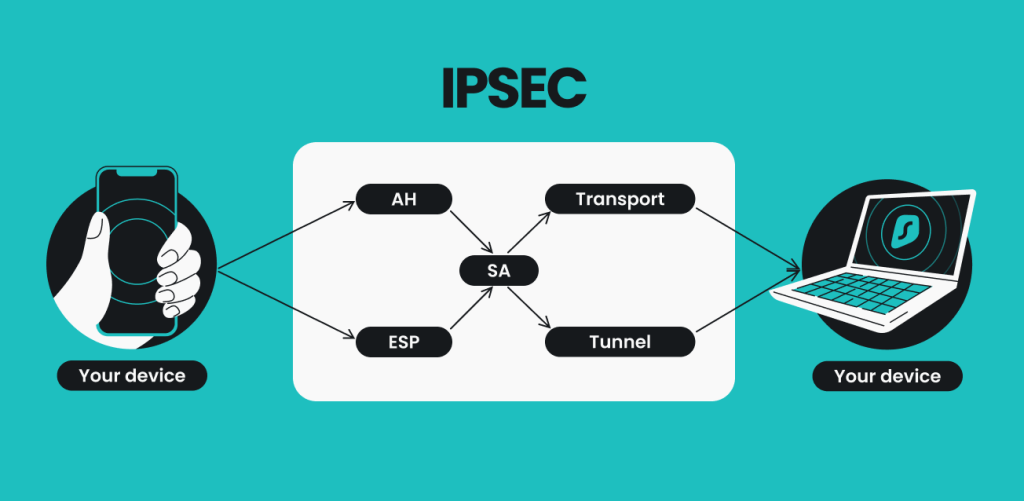

Los protocolos IPsec suelen agruparse por sus tareas:

- Encabezado de autenticación (AH)

- Carga útil de seguridad encapsulada (ESP)

- Asociación de seguridad (SA)

¿De qué se compone IPsec?

Preguntar de qué está hecho es similar a preguntar cómo funciona. El único objetivo de IPsec es cifrar y establecer una conexión segura; ese objetivo se puede diseccionar en tres grupos más pequeños de protocolos, y lograrse mediante estos. Cada uno de esos tres grupos separados se encarga de tareas únicas e individuales.

Encabezado de autenticación de seguridad (AH): garantiza que todos los datos proceden del mismo origen y que los hackers no intentan hacer pasar sus propios fragmentos de datos por legítimos.

Imagina que recibes un sobre con un sello. Si el sello no está roto, quiere decir que nadie ha manipulado la carta, ¿verdad? Los encabezados de autenticación hacen lo mismo con todos los datos transmitidos a través de la VPN IPsec. Sin embargo, esta no es más que una de las dos formas en que puede funcionar IPsec. La otra es la ESP.

Carga útil de seguridad encapsulada (ESP): es un protocolo de cifrado, lo que significa que el paquete de datos se transforma en un amasijo ilegible. Aparte del cifrado, el ESP es similar a los encabezados de autenticación: puede autenticar los datos y comprobar su integridad.

Volviendo a la carta y el sello, si alguien interceptara la carta y la abriera, solo encontraría un montón de galimatías que ningún humano podría leer. Por tu parte, el cifrado se realiza en el cliente VPN, mientras que el servidor VPN se encarga de ello por la otra.

La asociación de seguridad (SA) es un conjunto de especificaciones que se acuerdan entre dos dispositivos que establecen una conexión IPsec.

La página Intercambio de claves de Internet (IKE) o protocolo de gestión de claves forma parte de esas especificaciones. IKE negocia con las asociaciones de seguridad de otros dispositivos y los autentica. IKE proporciona canales de comunicación seguros intercambiando una clave criptográfica con la SA de otro dispositivo.

Para explicarlo en términos sencillos, las SA son como la clave entre dos espías: les dice cómo interpretar el mensaje codificado y a quién deben transmitirlo. Es el acuerdo entre dos dispositivos sobre cómo proteger la información durante la comunicación.

¿Cómo transmite información IPsec?

Después de configurar IPsec para utilizar AH o ESP, elige el modo de transmisión: transporte o túnel.

Modo de transporte Ipsec: este modo cifra los datos que envías, pero no la información sobre a dónde van. Así que, aunque los actores maliciosos no pudieran leer tus comunicaciones interceptadas, podrían saber cuándo y dónde se enviaron.

Modo túnel IPsec: el túnel crea una conexión segura y cerrada entre dos dispositivos utilizando la misma Internet de siempre. Por lo tanto, la conexión se realiza segura y privada. VPN Ipsec funciona en este modo, ya que crea el túnel VPN IPsec.

Nota clave digna de mención: de los dos protocolos (UDP y TCP) utilizados para transmitir datos por la red, IPsec utiliza UDP (protocolo de datagramas de usuario), el tipo de transmisión que ignora los cortafuegos.

Ahora, vamos a intentar juntarlo todo en una aplicación llamada VPN IPsec.

¿Qué es una VPN IPsec y cómo funciona?

Una VPN es una aplicación que cifra tu conexión a Internet (o a otro dispositivo). Una VPN utiliza protocolos para cifrar la conexión, y hay más de una forma de hacerlo. Utilizar IPsec es una de ellas. Una VPN que utiliza un conjunto de protocolos IPsec se denomina VPN IPsec.

Supongamos que tienes un cliente VPN IPsec en ejecución. ¿Cómo funciona todo esto?

- Haz clic en Conectar.

- Una conexión IPsec se inicia utilizando ESP y el modo túnel.

- La SA establece los parámetros de seguridadcomo el tipo de cifrado que se utilizará.

- Los datos están listos para ser enviados y recibidos mientras estén cifrados.

Estos son los aspectos básicos de IPsec. Puede parecer sencillo, pero es algo más profundo.

¿Cómo funciona IPsec paso a paso?

Supongamos que dos dispositivos intentan comunicarse utilizando IPsec. Un dispositivo intenta enviar un mensaje, y esto es lo que ocurre:

- Intercambio de claves: IPsec establece claves criptográficas (cadenas de caracteres aleatorios) para cifrar y descifrar los mensajes de cada dispositivo.

- Encabezados y remolques: todos los datos transmitidos por Internet se trocean en bits más pequeños llamados paquetes. El protocolo IPsec coloca información de autenticación y cifrado en la parte delantera (encabezado) del paquete y al final del mismo (remolque). Estos encabezados y remolques indican al dispositivo lo que debe hacer con el paquete de datos.

- Autenticación: IPsec autentica cada paquete de datos dándole un «nombre» o ID único.

- Cifrado: IPsec cifra el contenido de los paquetes de datos.

- Transmisión: los paquetes se envían utilizando los protocolos de transporte o túnel.

- Descifrado: el dispositivo del otro extremo recibe el mensaje y utiliza la clave de descifrado para descifrarlo.

¿Cómo afecta IPsec a MSS y MTU?

Todos los datos viajan en paquetes de datos, que se miden en bytes.

MSS o tamaño máximo del segmentose refiere a un valor de tamaño máximo que puede tener un paquete de datos (que es de 1460 bytes).

MTU, la unidad de transmisión máxima por otra parte, es el valor del tamaño máximo que cualquier dispositivo conectado a Internet puede aceptar (que es de 1500 bytes).

Estos paquetes contienen la información que se envía, el encabezado IP (20 bytes) y el encabezado TCP (20 bytes), y todos tienen un límite de tamaño.

IPsec no afecta al valor de una unidad de transmisión máxima , pero siempre reducirá el valor del tamaño máximo del segmento. Y estas son las matemáticas que lo demuestran:

La transmisión estándar de paquetes IP a través de Internet:

MTU (1500 bytes) – (encabezado IP [20 bytes] + encabezado TCP [20 bytes]) = MSS (1460 bytes)

Sin embargo, como IPsec añade encabezados adicionales a los datos enviados, el »peso» de todo el paquete IP cambia de forma natural.

MTU (1500 bytes) – (encabezado IP [20 bytes] + encabezado TCP [20 bytes] + IPsec bytes) = MSS (1460 bytes – IPsec bytes)

Experiencia IPsec en acción

Ahora ya sabes qué es VPN IPsec en el ámbito de las VPN. Para los usuarios de Surfshark VPN que ejecutan la aplicación en smartphones, lo más probable es que la utilicen con el nombre IKEv2, que forma parte de la familia IPsec. Y si no eres usuario de Surfshark, ¿a qué esperas? Podemos ofrecerte mucho más que IPsec.

PREGUNTAS FRECUENTES

¿Qué es IKEv2?

IKEv2 (Intercambio de claves de Internet versión 2) es un protocolo utilizado en la parte de asociación de seguridad del conjunto de protocolos IPsec.

Autentica a los usuarios, confirma que los dispositivos en los extremos de la conexión son quienes dicen ser, y luego establece una conexión cifrada utilizando Intercambio de claves Diffie-Hellman. Es un método muy utilizado para enviar cifrados de encriptación a través de una red pública sin convertirlos en la clave para desbloquear los datos encriptados.

Un IPsec que ejecuta el protocolo IKEv2 se denomina IKEv2/IPsecpero el nombre estándar del sector es IKEv2. Es un desarrollo lanzado en 2005 que actualizó y solucionó algunos de los problemas que tenía el IPsec original con IKEv1 (lanzado en 1995).

¿Es IPsec seguro?

Cuando se combina con IKEv2, los principales proveedores de VPN de todo el mundo consideran que IPsec se suficientemente seguro. Sin embargo, en torno a 2015 salieron a la luz acusaciones de que la Agencia de Seguridad Nacional (NSA) de EE. UU. pudo explotarlo. La agencia había introducido puertas traseras en IPsec o había encontrado la forma de manipular el intercambio de claves Diffie-Hellman. Sin embargo, algunos expertos en la materia han rebatido esta afirmación.

No obstante, si no te fías mucho, la mayoría de los proveedores de VPN tienen alternativas a los protocolos VPN IPsec.

¿Es IPsec mejor que SSL?

Comparando IPsec y SSL (capa de conexión segura) es como comparar manzanas y naranjas. Ambos protocolos funcionan en distintos niveles del modelo OSI (interconexión de sistemas abiertos). En resumen, así es como se ven los dos uno al lado del otro:

IPsec | SSL |

|---|---|

Funciona en la capa de red | Funciona en la capa de aplicación |

Es un conjunto de protocolos | Es un protocolo |

Necesita software para funcionar como VPN (protege todo el dispositivo) | Se puede utilizar como software (protege todo el dispositivo), pero también puede conectarse a una VPN a través de un navegador (solo protege el tráfico del navegador) |

Las VPN IPsec permiten a los usuarios el acceso completo a la red | Las VPN SSL te permiten personalizar el acceso a una red |

Más fácil de implantar en la nube | Requiere configuración adicional para la nube |

Tanto IPsec como SSL son seguros y se pueden utilizar para crear una VPN. Sin embargo, en última instancia, todo se reduce a las configuraciones, objetivos y preferencias de la VPN y sus desarrolladores.