Em resumo, IPsec VPN é uma Rede Privada Virtual que funciona com o protocolo IPsec. Mas não é só isso. Neste artigo, vamos explicar o que é IPsec, tunelamento IPsec, e IPsec VPN. Tudo isso apresentado de forma simples, mas detalhada, e que esperamos ser útil. Vamos começar com os fundamentos.

Índice

O que é IPsec?

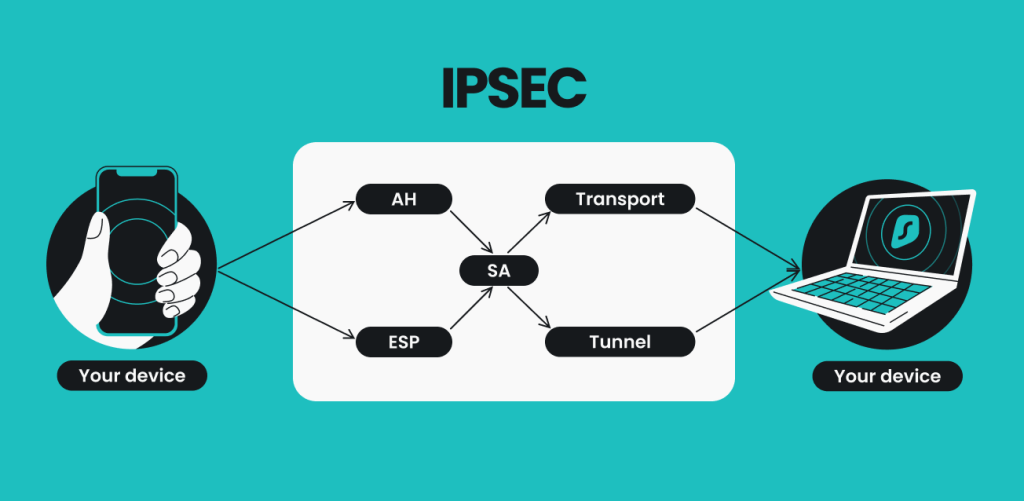

IPsec significa Internet Protocol Security, ou Segurança do Protocolo de Internet. A parte “IP” diz aos dados onde devem ir, e a parte “sec” criptografa e autentica os dados. Em outras palavras, IPsec é um grupo de protocolos que definem uma conexão segura e criptografada entre dispositivos na internet pública.

Em geral, protocolos IPsec são agrupados conforme suas tarefas:

- Authentication Header (AH), ou Cabeçalho de Autenticação;

- Encapsulating Security Payload (ESP), ou Carga de Segurança Encapsuladora;

- Security Association (SA), ou Associação de Segurança.

Do que é feito o IPsec?

Perguntar do que ele é feito é semelhante a perguntar como ele funciona. O único objetivo do IPsec é criptografar e estabelecer uma conexão segura; esse único objetivo pode ser dissecado em (e conquistado com) três grupos de protocolos menores. Cada um desses três grupos separados lida com tarefas exclusivas separadas.

Security Authentication Header (AH) — garante que todos os dados venham da mesma fonte e que hackers não tentem passar seus próprios dados como legítimos.

Imagine receber um envelope lacrado. Se o lacre não estiver violado, ninguém mexeu na carta, correto? Authentication Headers (Cabeçalhos de Autenticação) fazem o mesmo com todos os dados transmitidos pela IPsec VPN. Porém, essa é só uma das formas que funciona o IPsec. A outra é o ESP.

Encapsulating Security Payload (ESP) — é um protocolo de criptografia, ou seja, o pacote de dados é transformado em uma bagunça ilegível. Além da criptografia, o ESP é semelhante aos Authentication Headers, verificando a integridade e autenticando os dados.

Voltando à carta lacrada, se alguém interceptasse a carta e a abrisse, encontraria apenas um monte de palavras incompreensíveis que nenhum ser humano consegue ler. De nossa parte, a criptografia acontece no cliente VPN, enquanto o servidor VPN toma conta dela do outro lado.

Security Association (SA) é um conjunto de especificações que são acordadas entre dois dispositivos para estabelecer uma conexão IPsec.

O Internet Key Exchange (IKE) ou protocolo de gerenciamento de chaves faz parte dessas especificações. O IKE negocia com associações de segurança de outros dispositivos e as autentica. O IKE fornece canais de comunicação seguros trocando uma chave criptográfica pela SA de outro dispositivo.

Para explicar de forma simples, SAs são como uma cifra entre dois espiões, que informa como interpretar a mensagem codificada e para quem eles devem enviá-la. É o acordo entre os dois dispositivos sobre como proteger as informações durante a comunicação.

Como o IPsec transmite informações?

Depois que o IPsec é configurado para usar AH ou ESP, ele escolhe o modo de transmissão: transporte ou túnel.

Modo de Transporte IPsec: esse modo criptografa os dados que você está enviando, mas não as informações sobre para onde esses dados estão indo. Então, embora os criminosos não possam ler suas comunicações interceptadas, podem saber quando e para onde foram enviadas.

Modo de Túnel IPsec: o tunelamento cria uma conexão segura e fechada entre dois dispositivos usando a mesma velha internet. Portanto, a conexão é feita de forma segura e privada. A IPsec VPN funciona neste modo, pois cria o túnel IPsec VPN.

Um ponto importante que vale a pena mencionar — dos dois protocolos (UDP vs TCP) usados para transmitir dados na internet, o IPsec usa UDP (Protocolo de Datagrama do Usuário), o tipo de transmissão que ignora firewalls.

Agora, vamos tentar juntar tudo em um app chamado IPsec VPN.

O que é IPsec VPN e como funciona?

VPN é um aplicativo que criptografa sua conexão com a internet (ou outro dispositivo). A VPN usa protocolos para criptografar a conexão, e existe mais de uma forma de fazer isso. Usar o IPsec é uma delas. Uma VPN que usa um conjunto de protocolos IPsec é chamada de IPsec VPN.

Vamos dizer que você tenha um cliente IPsec VPN funcionando. Como tudo funciona?

- Você clica em Conectar;

- É iniciada uma conexão IPsec usando ESP e Modo de Túnel;

- A SA estabelece os parâmetros de segurança, como o tipo de criptografia que será usado;

- Os dados ficam prontos para serem enviados e recebidos, criptografados.

Esses são os fundamentos do IPsec. Pode parecer simples, mas vai um pouco além disso.

Como o IPsec funciona passo a passo?

Vamos dizer que dois dispositivos estejam tentando se comunicar usando o IPsec. Um dispositivo está tentando enviar uma mensagem, e veja o que acontece:

- Troca de chaves — o IPsec configura chaves criptográficas (sequências de caracteres randomizados) para criptografar e descriptografar as mensagens de cada dispositivo;

- Cabeçalhos e rodapés — todos os dados transmitidos pela internet são cortados em pedaços menores, chamados pacotes. O protocolo IPsec coloca as informações de autenticação e criptografia na frente (cabeçalho) e no fim (rodapé) do pacote. Esses cabeçalhos e rodapés dizem ao dispositivo o que deve ser feito com o pacote de dados;

- Autenticação — o IPsec autentica cada pacote de dados, dando a ele um “nome” ou ID exclusivo;

- Criptografia — o IPsec criptografa o conteúdo dos pacotes de dados;

- Transmissão — os pacotes são enviados usando os protocolos de transporte ou tunelamento;

- Descriptografia — o dispositivo na outra ponta recebe a mensagem e usa a chave de descriptografia para desembaralhar a mensagem.

Como o IPsec afeta o MSS e a MTU?

Todos os dados viajam em pacotes de dados, que são medidos em bytes.

MSS, ou tamanho máximo do segmento, refere-se ao valor do tamanho máximo que um pacote de dados pode ter (que é de 1460 bytes).

MTU, a unidade máxima de transmissão, por sua vez, é o valor do tamanho máximo que qualquer dispositivo conectado à internet pode aceitar (que é de 1500 bytes).

Esses pacotes contêm as informações que estão sendo enviadas, o cabeçalho IP (20 bytes) e o cabeçalho TCP (20 bytes), e todos têm um limite de tamanho.

O IPsec não afeta o valor de uma unidade máxima de transmissão, mas sempre reduzirá o valor do tamanho máximo do segmento. E aqui está a matemática que comprova isso:

A transmissão padrão de pacotes IP na internet:

MTU (1500 bytes) – (cabeçalho IP (20 bytes) + cabeçalho TCP (20 bytes)) = MSS (1460 bytes)

No entanto, como o IPsec adiciona outros cabeçalhos aos dados enviados, o “peso’’ de todo o pacote IP muda naturalmente.

MTU (1500 bytes) – (cabeçalho IP (20 bytes) + cabeçalho TCP (20 bytes) + bytes IPsec) = MSS (1460 bytes – bytes IPsec)

Experimente o IPsec em ação

Agora você já sabe o que é IPsec VPN no universo das VPNs. Para usuários da Surfshark VPN que usam o app em smartphones, é mais provável que estejam usando com o chamado IKEv2, que faz parte da família IPsec. E se você não for um usuário da Surfshark, por que não se tornar um? Temos muito mais a oferecer a você além do IPsec!

Perguntas Frequentes

O que é IKEv2?

IKEv2 (Internet Key Exchange versão 2) é um protocolo usado na parte de Associação de Segurança (SA) do conjunto de protocolos IPsec.

Ele autentica os usuários — confirma que os dispositivos nas extremidades da conexão são quem dizem ser — e depois configura uma conexão criptografada usando a troca de chaves Diffie-Hellman. É um método amplamente usado para enviar cifras criptografadas por uma rede pública sem torná-las uma chave para desbloquear dados criptografados.

Um IPsec com protocolo IKEv2 é chamado de IKEv2/IPsec, mas o nome padrão no setor é IKEv2. É um desenvolvimento lançado em 2005 que atualiza e repara alguns dos problemas do IPsec original com IKEv1 (lançado em 1995).

O IPsec é seguro?

Quando combinado com o IKEv2, o IPsec é considerado seguro o suficiente pelos principais provedores de VPN no mundo. Porém, em torno de 2015, surgiram alegações de que ele havia sido comprometido pela Agência Nacional de Segurança dos EUA (NSA). A agência tinha entrado pela porta de trás no IPsec ou encontrado formas de bagunçar a troca de chaves Diffie‑Hellman. No entanto, alguns especialistas na área têm disputado essa alegação.

De qualquer forma, caso não sinta segurança, a maioria dos fornecedores de VPN possuem alternativas aos protocolos IPsec VPN.

O IPsec é melhor que o SSL?

Comparar IPsec e SSL (Secure Sockets Layer) é como comparar maçãs com laranjas. Os dois protocolos funcionam em diferentes níveis do modelo OSI (Interconexão de Sistemas Abertos). Em resumo, é assim que ficam os dois, lado a lado:

IPsec | SSL |

|---|---|

Funciona na Camada da Rede | Funciona na Camada do Aplicativo |

É um conjunto de protocolos | É um protocolo |

Precisa de software para funcionar como uma VPN (protege o dispositivo inteiro) | Pode ser usado como software (protege o dispositivo inteiro), mas também pode se conectar a uma VPN por meio de um navegador (protege somente o tráfego do navegador) |

IPsec VPNs permitem que os usuários tenham acesso total à rede | SSL VPNs permitem customizar o acesso à rede |

Mais fácil de implementar na nuvem | Requer configurações adicionais para a nuvem |

Tanto o IPsec quanto o SSL são seguros e podem ser usados para criar uma VPN. Porém, no final o que importa são as configurações, os objetivos e as preferências da VPN e de seus desenvolvedores.

![ROMs Android personalizadas ainda valem a pena? [VIDEO]](https://surfshark.com/wp-content/uploads/2025/08/custom_android_roms_hero.png)