Maska podsieci to liczba określająca zasady odczytywania adresów IP. Pomaga ona systemom w identyfikowaniu sieci i urządzeń (hostów) działających w jej obrębie. Maskę podsieci można zazwyczaj znaleźć w ustawieniach sieciowych urządzenia lub bezpośrednio w opcjach routera. W tym przewodniku wyjaśnimy, czym są maski podsieci i jak działają, a także jak je sprawdzić i skonfigurować na różnych urządzeniach.

Podstawy adresowania IP

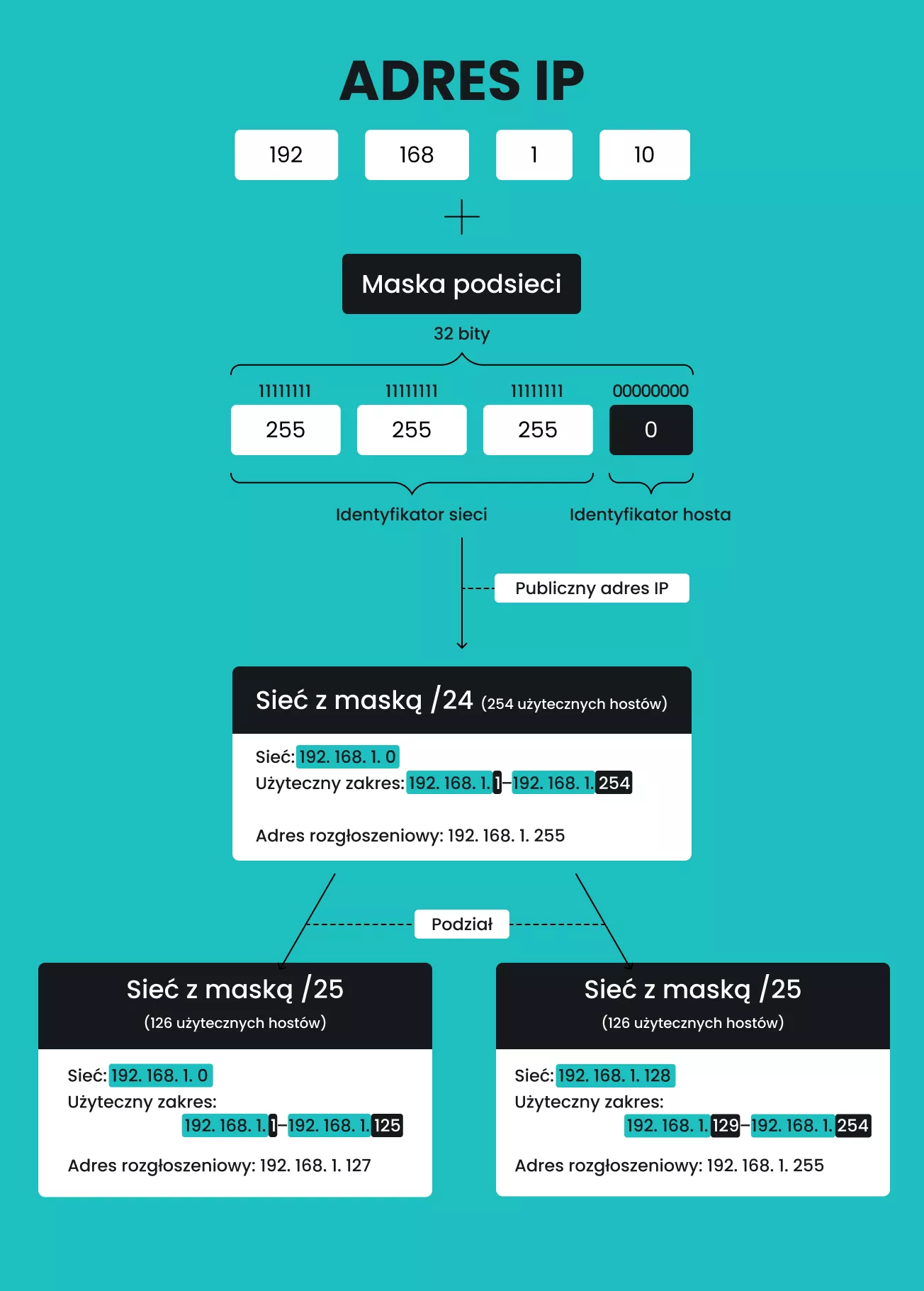

Każde urządzenie w sieci potrzebuje adresu IP (Internet Protocol) czyli protokołu internetowego, aby można je było zidentyfikować. Adres IP jest najczęściej zapisany w formie czterech liczb oddzielonych kropką, np. 192.168.1.10. Każda liczba reprezentuje 8 bitów, więc pełny adres ma długość 32 bitów (dotyczy to protokołu IPv4; protokół IPv6 wykorzystuje prefiksy o długości 64 bitów zamiast masek podsieci – więcej na ten temat dowiesz się w dalszej części).

Adres IP dzieli się na dwie części:

- część sieciową, która identyfikuje większą sieć, do której należy urządzenie;

- część hosta, która identyfikuje konkretne urządzenie w danej sieci.

Maski podsieci działają razem z adresami IP, aby wyraźnie zaznaczyć ten podział.

Czym jest maska podsieci?

Maska podsieci to 32-bitowa liczba łącząca się z adresem IP w celu wskazania, która część adresu identyfikuje sieć, a która część identyfikuje hosta (urządzenie).

Funkcjonuje ona na poziomie bitowym:

- bity sieci są reprezentowane przez cyfry 1,

- bity hosta są reprezentowane przez cyfry 0.

W znanej postaci dziesiętnej z kropkami każda grupa 8 bitów jest zapisywana jako liczba:

- 255 = 11111111 (osiem cyfr 1 → wszystkie sieciowe),

- 0 = 00000000 (osiem cyfr 0 → wszystkie hosta).

Na przykład:

- 255.255.255.0 → sieć.sieć.sieć.host (24 jedynki, 8 zer),

- 255.255.0.0 → sieć.sieć.host.host,

- 255.0.0.0 → sieć.host.host.host.

Po połączeniu maski z adresem IP reguła ta przypisywana do adresu. Na przykład w przypadku adresu IP 192.168.1.10 i maski 255.255.255.0 pierwsze trzy oktety (192.168.1) oznaczają sieć, natomiast ostatni oktet (10) to host. Wszystkie urządzenia z tą samą częścią sieciową adresu (w tym przypadku 192.168.1.0) znajdują się w tej samej lokalnej podsieci.

Pierwotnie adresy IP były pogrupowane w klasy, które w ścisły sposób określały liczbę urządzeń mogących pomieścić się w sieci:

- klasa A: bardzo duże sieci (ponad 16 milionów hostów);

- klasa B: średnie sieci (ok. 65 000 hostów);

- klasa C: małe sieci (254 hosty).

Rozwiązanie to było proste, ale sztywne i nieoszczędne – wiele organizacji uzyskiwało znacznie więcej adresów, niż potrzebowało.

Obecnie korzystamy głównie z systemu CIDR (Classless Inter-Domain Routing) czyli bezklasowej metody przydzielania adresów IP. Wykorzystuje on zapis /x, gdzie /x wskazuje, ile z 32 bitów jest zarezerwowanych dla części sieciowej. Na przykład /24 oznacza 24 bity dla sieci i 8 bitów dla hostów. CIDR pozwala na znacznie większą szczegółowość, a przy tym nadal może wyrażać stare rozmiary klas (np. klasa A = /8, klasa B = /16, klasa C = /24).

Jak działają maski podsieci?

Gdy urządzenie chce wysłać dane, korzysta ze swojej maski podsieci, aby sprawdzić, czy docelowy adres IP znajduje się w tej samej sieci lokalnej. Jeśli tak, wysyła dane bezpośrednio. Jeśli nie, urządzenie przekierowuje ruch do routera.

Maski podsieci definiują również adres rozgłoszeniowy (najwyższy adres w podsieci używany do wysyłania wiadomości do wszystkich urządzeń) oraz zakres użytecznych adresów hosta. Czyni to z podsieci niezbędny element wydajnej komunikacji, kontroli ruchu i zarządzania adresami.

Maski nie są ograniczone tylko do liczb 255 i 0. Mogą również mieszać bity, aby tworzyć bardziej szczegółowe podsieci:

- 128 = 10000000

- 192 = 11000000

- 224 = 11100000

- 240 = 11110000

- 248 = 11111000

- 252 = 11111100

To właśnie ta elastyczność czyni podsieci praktycznymi: pozwala administratorom dzielić duże sieci na części odpowiadające faktycznym potrzebom, zmniejszając marnowanie adresów i poprawiając wydajność.

VLSM (Variable Length Subnet Mask), czyli maski podsieci o zmiennej długości, pozwalają administratorom dzielić bloki adresów na części o różnych rozmiarach. W tym przypadku przydatne są pośrednie wartości maski (128, 192, 224, 240 itp.) – jeden fragment sieci może mieć wartość /28 dla małego segmentu serwerowego, inny /26 dla średniej działu o średniej wielkości, a kolejny /24 dla głównej sieci lokalnej LAN (Local Area Network) biura.

Optymalizacja przydzielania adresów IP jest ważna dla ruchu rozgłoszeniowego i wydajnego działania sieci.

Najczęściej używane maski podsieci

Niektóre maski podsieci pojawiają się często w sieciach domowych, biurowych i korporacyjnych. Każda z nich określa, ile urządzeń (hostów) może być obsługiwanych przez daną sieć.

- 255.0.0.0 (/8): wykorzystywana w bardzo dużych sieciach. Obsługuje miliony hostów, ale rzadko jest praktyczna (posiadanie tak wielu urządzeń w jednej podsieci może przeciążać sieć i utrudniać zarządzanie).

- 255.255.0.0 (/16): przeznaczona do średnich i dużych sieci. Umożliwia obsługę maksymalnie 65 534 urządzeń w pojedynczej sieci.

- 255.255.255.0 (/24): najczęściej używana maska podsieci, zwłaszcza w sieciach domowych i małych firmach. Obsługuje do 254 urządzeń, co jest w zupełności wystarczające dla większości sieci lokalnych.

- 255.255.255.252 (/30): powszechnie używana w połączeniach punkt-punkt, czyli między dwoma urządzeniami, takimi jak routery. Pozwala to korzystać z dokładnie dwóch adresów IP.

Jakie są zalety i wady podsieci?

Podział sieci z pomocą masek (rozdzielanie dużych sieci) ma liczne zalety w stosunku do sieci prostych – pojedynczych, niepodzielonych sieci, w których wszystkich urządzenia mają taką samą przestrzeń adresową i domenę rozgłoszeniową.

Największe zalety wykorzystania podsieci:

- większa wydajność – zamiast marnować duże bloki adresowe, podsieć pozwala podzielić je na mniejsze, użyteczne sieci;

- mniejszy ruch rozgłoszeniowy – każda podsieć posiada własną domenę rozgłoszeniową, co pomaga ograniczyć niepotrzebny ruch i zwiększa wydajność;

- większe bezpieczeństwo i kontrola – podsieci mogą odizolować wrażliwe urządzenia (takie jak serwery lub wyposażenie IoT) od reszty sieci, utrudniając potencjalnym przestępcom prowadzenie nielegalnych działań;

- uproszczone zarządzanie – mniejsze, poprawnie zdefiniowane sieci są łatwiejsze w diagnozowaniu, monitorowaniu i obsłudze.

Wady podsieci:

- większa złożoność – planowanie i zarządzanie wieloma podsieciami wymaga projektowania i dokumentacji;

- ryzyko niepoprawnej konfiguracji – nakładające się podsieci lub niepoprawne maski mogą prowadzić do awarii i problemów z łącznością;

- niewydajność w przypadku małych bloków adresów – ponieważ dla każdej podsieci zawsze zarezerwowane są dwa adresy, bardzo małe zakresy (jak /30 lub /29) pozwalają skorzystać tylko z kilku adresów;

- większe obciążenie routerów – większa liczba podsieci oznacza większa liczbę tras, co może skutkować zwiększeniem obciążenia routerów.

Podsieci oferują równowagę między wydajnością, bezpieczeństwem a skalowalnością, jednak w porównaniu z siecią prostą wymagają dodatkowych nakładów związanych z projektowaniem i zarządzaniem.

Jak znaleźć maskę podsieci na różnych urządzeniach

Aby znaleźć maskę podsieci, zazwyczaj wystarczy sprawdzić ustawienia sieciowe danego urządzenia. Poniżej dowiesz się, jak to zrobić na najpopularniejszych platformach.

Systemy Windows

- Naciśnij Win + R, wpisz cmd i naciśnij Enter.

- W wierszu poleceń wpisz ipconfig.

- Poszukaj aktywnego adaptera sieciowego. Maska podsieci to pozycja Subnet Mask.

System macOS

- Kliknij menu Apple → Ustawienia systemowe.

- Przejdź do widoku Sieć i wybierz aktywne połączenie (Wi-Fi lub Ethernet).

- Kliknij Szczegóły.

- Maskę podsieci znajdziesz w zakładce TCP/IP.

System iOS (iPhone/iPad)

- Otwórz Ustawienia → Wi-Fi.

- Dotknij ikony i (informacje) obok sieci, z którą masz połączenie.

- Przewiń w dół, aby odszukać pozycję Maska podsieci.

System Android

Poszczególne kroki mogą różnić się w zależności od urządzenia.

- Otwórz Ustawienia → Sieć i Internet → Wi-Fi.

- Dotknij sieci, z którą masz połączenie, a następnie przejdź do widoku Ustawienia zaawansowane.

- Odszukaj Ustawienia adresu IP – tam znajduje się maska podsieci.

Router

- Zaloguj się do panelu administratora (najczęściej poprzez wpisanie 192.168.1.1 lub 192.168.0.1 w pasku adresu przeglądarki).

- Podaj nazwę użytkownika i hasło.

- Znajdź stronę Ustawienia sieci LAN lub Ustawienia sieci.

- Maska podsieci wyświetlana jest najczęściej obok adresu IP routera.

Jaką rolę odgrywają maski podsieci w kwestii bezpieczeństwa?

Maski podsieci nie służą wyłącznie do porządkowania adresów IP, ale odgrywają też dużą rolę w zapewnianiu bezpieczeństwa. Dzieląc dużą sieć na mniejsze podsieci, można ograniczyć zasięg ruchu sieciowego i mieć lepszą kontrolę nad komunikacją między urządzeniami.

Jak podsieci zwiększają bezpieczeństwo:

- segmentacja – wrażliwe urządzenia, jak serwery, systemy płatności czy urządzenia IoT (Internet of Things, Internet rzeczy), można umieścić w osobnej podsieci, utrudniając przestępcom poruszanie się po sieci;

- kontrola ruchu – zapory sieciowe i ACL (Access Control List), czyli listy kontroli dostępu, mogą egzekwować reguły między podsieciami, blokując ruch, który nie jest potrzebny lub stwarza ryzyko;

- ograniczanie zagrożeń – jeśli urządzenie zostanie naruszone, podsieć pomoże utrzymać problem w obrębie mniejszej sieci, blokując jego rozprzestrzenianie się na cały system;

- zgodność z przepisami i stosowanie najlepszych praktyki – podsieci pozwalają na segmentację sieciową wymaganą w ramach standardów bezpieczeństwa (np. PCI-DSS czy HIPAA) i często są stosowane razem z sieciami VLAN w korporacyjnych środowiskach sieciowych w celu zapewnienia wielowarstwowej ochrony.

Jednak podsieci wiążą się również z pewnymi zagrożeniami:

- niepoprawnie skonfigurowane maski – nakładające się lub niepoprawne maski podsieci mogą przypadkowo otworzyć systemy na ruch, którego nie powinny obsługiwać;

- nadmierna segmentacja – zbyt duża liczba małych podsieci może skutkować niespójnością w zarządzaniu politykami bezpieczeństwa;

- widoczność – bez odpowiedniego monitorowania przestępcy znajdujący się w podsieci mogą nadal poruszać się niezauważeni w obrębie danej grupy lokalnej.

Podsieci nie stanowią kompletnego, samodzielnego zabezpieczenia, ale w połączeniu z zaporami, systemami wykrywania włamań i funkcjami monitoringu tworzą wielowarstwową strategię obrony.

Zaawansowane tematy i faktyczne zastosowanie

Maski podsieci są proste w teorii, ale w realnym zastosowaniu wiążą się z bardziej zaawansowanymi technikami i wyborami projektowymi.

Sumaryzacja tras i supersieci

Zamiast rozgłaszać indywidualnie dziesiątki małych podsieci, routery mogą zgrupować je w jeden większy blok (proces ten nazywa się sumaryzacją tras lub tworzeniem supersieci). Zmniejsza to rozmiar tabel routingu i poprawia wydajność sieci.

Podsieci IPv6

Z technicznego punktu widzenia protokół IPv6 nie wykorzystuje masek podsieci w taki sam sposób, jak IPv4. Zamiast tego korzysta z długości prefiksów (np. /64). Zamysł jest podobny – bity prefiksów definiują sieć, a pozostałe definiują hosty – ale protokół IPv6 ma tak dużą przestrzeń adresową, że podsieci skupiają się bardziej na porządkowaniu logicznym, a nie oszczędzaniu adresów.

Środowiska chmurowe i wirtualne

W nowoczesnych platformach chmurowych, jak AWS, Azure czy GCP, podsieci są niezbędne dla VPC (Virtual Private Cloud), czyli wirtualnych chmur prywatnych, oraz procesów izolowania obciążeń. Podsieci służą do oddzielania zasobów publicznych (jak serwery sieciowe) od prywatnych systemów wewnętrznych (jak bazy danych).

Narzędzia i automatyzacja

Inżynierowie sieciowi korzystają często z narzędzi IPAM (IP Address Management), czyli rozwiązań do zarządzania adresami IP, oraz kalkulatorów podsieci do planowania, przydzielania i prowadzenia dokumentacji podsieci. Automatyzacja jest szczególnie ważna w dużych lub chmurowych sieciach, w których ręczne zarządzanie podsieciami jest niepraktyczne.

Podsumowanie: podsieci to inteligentniejsze i bezpieczniejsze rozwiązanie

Maska podsieci funkcjonuje wraz z adresem IP, definiując części sieci i hosta, co usprawnia komunikację i organizację w każdej sieci. Wiedza o tym, jak działają maski podsieci oraz jak je znaleźć, skonfigurować i obliczyć, pozwala na wydajniejsze i bezpieczniejsze zarządzanie urządzeniami. Niezależnie od tego, czy chodzi o dom, biuro czy środowisko chmurowe, tworzenie podsieci jest podstawowym procesem, który pozwala uporządkować sieci, zapewnić ich skalowalność i daje nad nimi lepszą kontrolę.

Najczęściej zadawane pytania

Czym jest maska podsieci w prostych słowach?

Maska podsieci to liczba informująca Twoje urządzenie o tym, która część adresu IP należy do sieci, a która do urządzenia. Dzięki temu urządzenia mogą sprawdzić, czy w pobliżu znajduje się inne urządzenie i czy należy się z nim skomunikować przez router.

Jaka jest najczęściej stosowana maska podsieci?

Najczęściej wykorzystywaną maską podsieci jest 255.255.255.0 (/24). Pozwala ona na podłączenie do sieci maksymalnie 254 urządzeń i jest powszechnie używana w środowiskach domowych oraz małych biurach.

Jak znaleźć maskę podsieci?

Maskę podsieci możesz sprawdzić w ustawieniach sieciowych swojego urządzenia. W systemie Windows wpisz ipconfig w wierszu polecenia. Na urządzeniach macOS oraz iOS sprawdź dane TCP/IP w ustawieniach sieciowych. Na urządzeniach z systemem Android sprawdź zaawansowane ustawienia sieci Wi-Fi. Maskę podsieci można również znaleźć w ustawieniach LAN routera.

Czy maska podsieci to zawsze 255.255.255.0?

Nie. Choć adres 255.255.255.0 jest bardzo popularny, istnieją również inne maski podsieci dla większych lub mniejszych sieci. Przykładowo adres 255.255.0.0 obsługuje tysiące urządzeń, podczas gdy 255.255.255.252 – tylko dwa.

Co się stanie, jeśli użyję niewłaściwej maski podsieci?

W przypadku ustawienia niewłaściwej maski podsieci urządzenia mogą komunikować się niepoprawnie. Mogą nie rozpoznawać się wzajemnie jako urządzenia należące do tej samej sieci, a także mogą tracić dostęp do Internetu lub doświadczać problemów z routingiem.

Jaki jest mój adres IP i maska podsieci?

Swój adres IP i maskę podsieci znajdziesz w informacjach sieciowych swojego urządzenia. Na przykład w systemie Windows, uruchom ipconfig przez wiersz poleceń, aby sprawdzić oba parametry. Narzędzia online (jak strony typu „jakie jest moje IP”) pokażą Twój publiczny adres IP, ale jeśli chcesz sprawdzić maskę podsieci, musisz zajrzeć do ustawień sieciowych posiadanego urządzenia bądź routera.