Un masque de sous-réseau est un nombre qui définit les règles de lecture d’une adresse IP. Il aide les systèmes à identifier le réseau et les appareils (hôtes) qui y opèrent. Vous pouvez généralement trouver votre masque de sous-réseau dans les paramètres réseau de votre appareil, ou directement sur votre routeur. Dans ce guide, nous vous expliquerons ce que sont les masques de sous-réseau, comment ils fonctionnent et comment les vérifier ou les configurer sur différents appareils.

Les bases de l’adressage IP

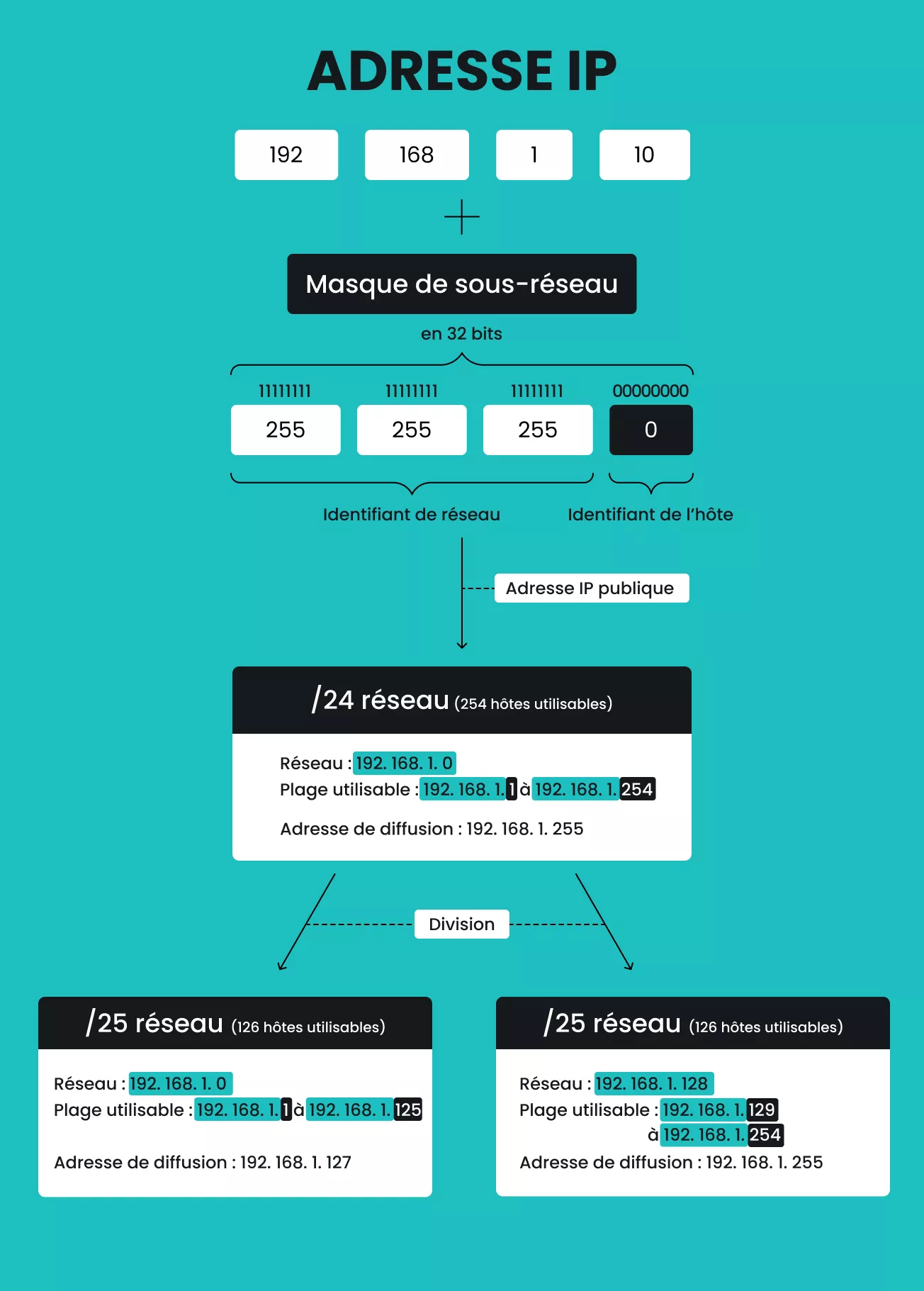

Chaque appareil sur un réseau a besoin d’une adresse IP (Internet Protocol) pour s’identifier. L’adresse IP s’écrit généralement sous la forme de quatre nombres séparés par des points, comme 192.168.1.10. Chaque nombre représente 8 bits, donc l’adresse complète fait 32 bits (cela s’applique à l’IPv4 ; l’IPv6 utilise des longueurs de préfixe de 64 bits au lieu de masques de sous-réseau — nous y reviendrons plus tard).

Une adresse IP est divisée en deux parties :

- Partie réseau : identifie le réseau plus large auquel l’appareil appartient ;

- Partie hôte : identifie l’appareil spécifique au sein de ce réseau.

Les masques de sous-réseau fonctionnent en parallèle des adresses IP pour clarifier cette division.

Qu’est-ce qu’un masque de sous-réseau ?

Un masque de sous-réseau est un nombre de 32 bits qui s’associe à une adresse IP pour indiquer quelle partie de l’adresse identifie le réseau et quelle partie identifie l’hôte (appareil).

Il fonctionne au niveau des bits :

- Les bits réseau sont représentés par des 1 ;

- Les bits hôte sont représentés par des 0.

Sous la forme décimale pointée familière, chaque groupe de 8 bits s’écrit sous forme de nombre :

- 255 = 11111111 (huit 1 → tous réseau) ;

- 0 = 00000000 (huit 0 → tous hôtes).

Par exemple :

- 255.255.255.0 → réseau.réseau.réseau.hôte (24 chiffres « 1 », 8 zéros) ;

- 255.255.0.0 → réseau.réseau.hôte.hôte ;

- 255.0.0.0 → réseau.hôte.hôte.hôte.

Lorsque vous combinez le masque avec une adresse IP, vous superposez cette règle à l’adresse. Par exemple, avec l’adresse IP 192.168.1.10 et le masque 255.255.255.0, les trois premiers octets (192.168.1) identifient le réseau, tandis que le dernier octet (10) identifie l’hôte. Tous les appareils ayant la même partie réseau d’une adresse (ici, 192.168.1.0) se trouvent sur le même sous-réseau local.

À l’origine, les adresses IP étaient regroupées en classes qui dictaient strictement le nombre d’appareils pouvant être connectés à un réseau :

- Classe A : réseaux très étendus (plus de 16 millions d’hôtes) ;

- Classe B : réseaux de taille moyenne (environ 65 000 hôtes) ;

- Classe C: petits réseaux (254 hôtes).

Ce système était simple, mais rigide et source de gaspillage : de nombreuses organisations obtenaient beaucoup plus d’adresses qu’elles n’en avaient besoin.

Aujourd’hui, nous utilisons principalement le système CIDR (Classless Inter-Domain Routing). Il utilise la notation /x, où /x indique combien des 32 bits sont réservés à la partie réseau. Par exemple, /24 signifie 24 bits pour le réseau et 8 bits restants pour les hôtes. Le CIDR permet une granularité beaucoup plus fine, tout en pouvant exprimer les anciennes tailles de classe (par exemple, classe A = /8, classe B = /16, classe C = /24).

Comment fonctionnent les masques de sous-réseau ?

Lorsqu’un appareil souhaite envoyer des données, il utilise son masque de sous-réseau pour vérifier si l’adresse IP de destination se trouve sur le même réseau local. Si oui, il envoie les données directement. Sinon, l’appareil transmet le trafic au routeur.

Les masques de sous-réseau définissent également l’adresse de diffusion (l’adresse la plus élevée du sous-réseau, utilisée pour envoyer des messages à tous les appareils) et la plage d’adresses hôtes utilisables. Cela rend le sous-réseautage essentiel pour une communication efficace, le contrôle du trafic et la gestion des adresses.

Les masques ne se limitent pas aux 255 et aux 0. Ils peuvent également mélanger les bits pour créer des sous-réseaux plus précis :

- 128 = 10000000 ;

- 192 = 11000000 ;

- 224 = 11100000 ;

- 240 = 11110000 ;

- 248 = 11111000 ;

- 252 = 11111100.

Cette flexibilité est ce qui rend le sous-réseautage pratique : elle permet aux administrateurs de diviser un grand réseau en segments adaptés aux besoins réels, réduisant ainsi le gaspillage d’adresses et améliorant l’efficacité.

Le VLSM (Variable Length Subnet Masks – Masques de sous-réseau à longueur variable) permet aux administrateurs de découper les blocs d’adresses en segments de différentes tailles. C’est là que les valeurs de masque intermédiaires (128, 192, 224, 240, etc.) s’avèrent utiles : un segment d’un réseau peut être un /28 pour un petit segment de serveurs, un autre un /26 pour un département de taille moyenne, et un autre laissé en /24 pour le LAN (réseau local) du bureau principal.

L’optimisation de la distribution des adresses IP est importante pour le trafic de diffusion et les performances du réseau.

Masques de sous-réseau couramment utilisés

Certains masques de sous-réseau apparaissent fréquemment dans les réseaux domestiques, professionnels et d’entreprise. Chacun définit le nombre d’appareils (hôtes) qu’un réseau peut prendre en charge.

- 255.0.0.0 (/8) : utilisé dans les très grands réseaux. Prend en charge des millions d’hôtes, mais cela est rarement pratique (le fait d’avoir autant d’appareils dans un seul sous-réseau peut saturer le réseau et est difficile à gérer) ;

- 255.255.0.0 (/16) : utilisé pour les réseaux moyens à grands. Prend en charge jusqu’à 65 534 appareils sur un seul réseau ;

- 255.255.255.0 (/24) : le masque de sous-réseau le plus courant, en particulier dans les réseaux domestiques et les petites entreprises. Prend en charge jusqu’à 254 appareils, ce qui est largement suffisant pour la plupart des réseaux locaux ;

- 255.255.255.252 (/30) : couramment utilisé pour les liaisons point à point entre deux appareils, comme les routeurs. Il permet exactement deux adresses IP utilisables.

Quels sont les avantages et les compromis du sous-réseautage ?

Le sous-réseautage avec des masques de sous-réseau (la division d’un grand réseau) présente plusieurs avantages par rapport à un réseau plat (avec peu ou pas de segmentation) ; c’est-à-dire un réseau unique et non divisé où tous les appareils partagent le même espace d’adressage et le même domaine de diffusion.

Les principaux avantages du sous-réseautage incluent :

- Efficacité améliorée : au lieu de gaspiller de grands blocs d’adresses, le sous-réseautage vous permet de les diviser en réseaux plus petits et utilisables ;

- Trafic de diffusion réduit : chaque sous-réseau possède son propre domaine de diffusion, ce qui aide à réduire le trafic inutile et améliore les performances ;

- Meilleure sécurité et contrôle : les sous-réseaux peuvent isoler les appareils sensibles (comme les serveurs ou les équipements IoT) du reste du réseau, ce qui rend plus difficile les déplacements des attaquants ;

- Gestion simplifiée : des réseaux plus petits et bien définis sont plus faciles à dépanner, surveiller et organiser.

Les compromis sont :

- Complexité accrue : la planification et la gestion de plusieurs sous-réseaux nécessitent de la conception et de la documentation ;

- Risque de mauvaise configuration : des sous-réseaux qui se chevauchent ou des masques incorrects peuvent entraîner des pannes et des problèmes de connectivité ;

- Inefficacité dans les très petits blocs d’adresses : comme deux adresses sont toujours réservées par sous-réseau, les plages très petites (comme /30 ou /29) ne vous laissent que quelques adresses utilisables ;

- Charge plus élevée sur les routeurs : plus de sous-réseaux signifie plus de routes, ce qui peut augmenter la charge de traitement sur les routeurs.

Le sous-réseautage établit un équilibre entre performance, sécurité et évolutivité. Néanmoins, il introduit une surcharge supplémentaire en matière de conception et de gestion par rapport au fait de laisser tout dans un réseau plat.

Comment trouver le masque de sous-réseau sur différents appareils

Trouver votre masque de sous-réseau consiste généralement simplement à vérifier les paramètres réseau de votre appareil. Voici comment procéder sur les plateformes courantes :

Sur Windows

- Appuyez sur Win + R, tapez cmd et appuyez sur Entrée.

- Dans l’invite de commande, tapez ipconfig.

- Recherchez votre carte réseau active. Le masque de sous-réseau apparaîtra à côté de Masque de sous-réseau.

Sur macOS

- Cliquez sur le menu Apple → Paramètres système.

- Allez sur Réseau et sélectionnez votre connexion active (Wi-Fi ou Ethernet).

- Cliquez sur Détails.

- Sous l’onglet TCP/IP , vous verrez le masque de sous-réseau indiqué.

Sur iOS (iPhone/iPad)

- Ouvrez Paramètres → Wi-Fi.

- Appuyez sur l’icône i (info) à côté de votre réseau connecté.

- Faites défiler vers le bas : votre masque de sous-réseau est indiqué sous Masque de sous-réseau.

Sur Android

Les étapes peuvent varier légèrement selon l’appareil :

- Ouvrez Paramètres → Réseau et Internet → Wi-Fi.

- Appuyez sur votre réseau connecté, puis accédez aux Paramètres avancés.

- Recherchez le Paramètres IP : le masque de sous-réseau s’affichera à cet endroit.

Sur un routeur

- Connectez-vous au panneau d’administration de votre routeur (généralement en saisissant 192.168.1.1 ou 192.168.0.1 dans un navigateur Web).

- Entrez votre nom d’utilisateur et votre mot de passe.

- Recherchez la page des paramètres LAN ou des Paramètres réseau.

- Le masque de sous-réseau apparaît généralement à côté de l’adresse IP du routeur.

Quel rôle jouent les masques de sous-réseau dans la sécurité réseau ?

Les masques de sous-réseau ne servent pas seulement à organiser les adresses IP car ils jouent également un rôle dans la sécurité. En divisant un grand réseau en sous-réseaux plus petits, vous pouvez limiter la portée du trafic et mieux contrôler la communication entre les appareils.

Comment le sous-réseautage améliore la sécurité :

- Segmentation : les appareils sensibles – comme les serveurs, les systèmes de paiement ou les appareils IoT (Internet des objets) – peuvent être placés dans leur propre sous-réseau, ce qui rend plus difficile les déplacements latéraux des attaquants ;

- Contrôle du trafic : les pare-feu et les ACL (listes de contrôle d’accès) peuvent appliquer des règles entre les sous-réseaux, bloquant le trafic inutile ou risqué ;

- Confinement : si un appareil est compromis, le sous-réseautage aide à contenir le problème au sein de ce réseau plus petit au lieu d’affecter l’ensemble du système ;

- Conformité et bonnes pratiques : le sous-réseautage prend en charge la segmentation réseau requise par les normes de sécurité (par ex., PCI-DSS, HIPAA) et va souvent de pair avec les VLAN dans les réseaux d’entreprise pour une protection en couches.

Cependant, le sous-réseautage comporte également des risques :

- Masques mal configurés : des masques de sous-réseau qui se chevauchent ou sont incorrects peuvent accidentellement exposer les systèmes à un trafic qu’ils ne devraient pas recevoir ;

- Sur-segmentation : trop de petits sous-réseaux peuvent rendre les politiques de sécurité plus difficiles à gérer de manière cohérente ;

- Visibilité : sans surveillance appropriée, les attaquants à l’intérieur d’un sous-réseau peuvent toujours se déplacer sans être détectés au sein de ce groupe local.

Le sous-réseautage n’est pas une solution de sécurité complète en soi, mais lorsqu’il est combiné avec des pare-feu, la détection d’intrusion et la surveillance, il permet une stratégie de défense en couches.

Sujets avancés et considérations pratiques

Les masques de sous-réseau sont simples en concept, mais dans le réseau réel, ils s’intègrent à des techniques et des choix de conception plus avancés.

Agrégation de routes et super-réseautage

Au lieu d’annoncer des dizaines de petits sous-réseaux individuellement, les routeurs peuvent les regrouper en un seul bloc plus grand (un processus appelé agrégation de routes ou super-réseautage). Cela réduit la taille des tables de routage et rend les réseaux plus efficaces.

Sous-réseautage IPv6

Techniquement, IPv6 n’utilise pas les masques de sous-réseau de la même manière qu’IPv4. Il utilise plutôt des longueurs de préfixe (par exemple, /64). Le principe est similaire (les bits de préfixe définissent le réseau, et le reste définit les hôtes) mais l’IPv6 dispose d’un espace d’adressage si vaste que le sous-réseautage se concentre davantage sur l’organisation logique que sur la conservation des adresses.

Environnements cloud et virtualisés

Dans les plateformes cloud modernes (comme AWS, Azure et GCP) le sous-réseautage est essentiel pour les VPC (clouds privés virtuels) et l’isolation des charges de travail. Les sous-réseaux sont utilisés pour séparer les ressources publiques (comme les serveurs web) des systèmes internes privés (comme les bases de données).

Outils et automatisation

Les ingénieurs réseau s’appuient souvent sur des outils IPAM (gestion des adresses IP) et des calculateurs de sous-réseaux pour planifier, attribuer et documenter les sous-réseaux. L’automatisation est particulièrement importante dans les réseaux de grande taille ou natifs du cloud, où la gestion manuelle des sous-réseaux n’est pas pratique.

Conclusion : le sous-réseautage signifie des réseaux plus intelligents et plus sécurisés

Un masque de sous-réseau fonctionne avec une adresse IP pour définir les parties réseau et hôte, rendant possible la communication et l’organisation sur n’importe quel réseau. Comprendre le fonctionnement des masques de sous-réseau (et comment les trouver, les configurer et les calculer) vous aide à gérer vos appareils de manière plus efficace et sécurisée. Que ce soit à la maison, au bureau ou dans le cloud, le sous-réseautage est une compétence essentielle pour maintenir les réseaux clairs, évolutifs et sous contrôle.

Questions fréquentes

Qu’est-ce qu’un masque de sous-réseau en termes simples ?

Un masque de sous-réseau est un nombre qui indique à votre appareil quelle partie d’une adresse IP appartient au réseau et quelle partie appartient à l’appareil. Il aide les appareils à savoir si un autre appareil est à proximité ou s’il doit être atteint via un routeur.

Quel est le masque de sous-réseau le plus courant ?

Le masque de sous-réseau le plus courant est 255.255.255.0 (/24). Il permet de connecter jusqu’à 254 appareils dans un réseau et est largement utilisé dans les configurations domestiques et les petites entreprises.

Comment trouver mon masque de sous-réseau ?

Vous trouverez votre masque de sous-réseau dans les paramètres réseau de votre appareil. Sous Windows, exécutez ipconfig dans Invite de commande. Sur macOS ou iOS, vérifiez les détails TCP/IP dans vos paramètres réseau. Sur Android, consultez les paramètres Wi-Fi avancés. Les routeurs indiquent également le masque de sous-réseau dans leurs paramètres LAN.

Le masque de sous-réseau est-il toujours 255.255.255.0 ?

Non. Bien que 255.255.255.0 soit très courant, d’autres masques de sous-réseau existent pour des réseaux plus grands ou plus petits. Par exemple, 255.255.0.0 prend en charge des milliers d’appareils, tandis que 255.255.255.252 n’en prend en charge que deux.

Que se passe-t-il si j’utilise un masque de sous-réseau incorrect ?

Si le masque de sous-réseau est mal configuré, les appareils peuvent ne pas communiquer correctement. Ils peuvent ne pas se reconnaître comme étant sur le même réseau, perdre l’accès à Internet ou rencontrer des problèmes de routage.

Quelle est mon adresse IP et mon masque de sous-réseau ?

Votre adresse IP et votre masque de sous-réseau peuvent tous deux être trouvés dans les détails réseau de votre appareil. Par exemple, sur Windows, exécutez ipconfig dans l’invite de commande pour voir les deux. Les outils en ligne (comme les sites « quelle est mon IP ») afficheront votre adresse IP publique, mais pour le masque de sous-réseau, vous devrez vérifier les paramètres de votre appareil ou de votre routeur.